El modelo de control de acceso basado en roles (RBAC) es suficiente para proteger toda la infraestructura

Muchos profesionales de la seguridad creen que RBAC es la solución universal para el control de acceso, ignorando sus limitaciones y necesidad de complementos.

Puntos clave

- •Quédate con la idea central y el punto de confusión más común.

- •Relaciona el concepto con escenarios reales, no solo definiciones.

- •Usa este contenido como puente hacia lecciones y práctica guiada.

El mito

Muchos de nosotros en seguridad hemos escuchado esto: "RBAC lo cubre todo, ¿no?". La idea es que el Control de Acceso Basado en Roles (RBAC) es la bala de plata para proteger tu infraestructura. Suena bien, y en parte lo es, pero... ¡ojo!

La realidad

Seamos claros: RBAC no es una solución mágica. Es una herramienta potente, sí, pero confiar solo en ella para proteger todo tu mundo es como intentar construir una casa con ladrillos y nada más. Te faltan cosas importantes.

¿Por qué? Aquí tienes algunas razones:

1. Rigidez estructural: RBAC es un poco torpe cuando se trata de situaciones que cambian constantemente. Imagina querer restringir el acceso basándote en dónde estás o a qué hora es. RBAC no lo hace automáticamente. No piensa por sí solo.

2. Control "a lo grande": RBAC te da control a nivel de rol, pero no puedes afinar los permisos para objetos o acciones específicas. Es como dar a alguien una llave maestra: abre muchas puertas, pero no puedes controlar *qué* puerta abre.

3. Sin contexto, sin sentido: No se adapta a la situación. ¿Un ataque en curso? ¿El usuario está actuando de forma extraña? RBAC se encoge de hombros. No tiene ni idea.

4. Implementación, ¡ay!: Hacer RBAC bien requiere pensar mucho y puede ser un lío en entornos grandes. Planifica, planifica, planifica.

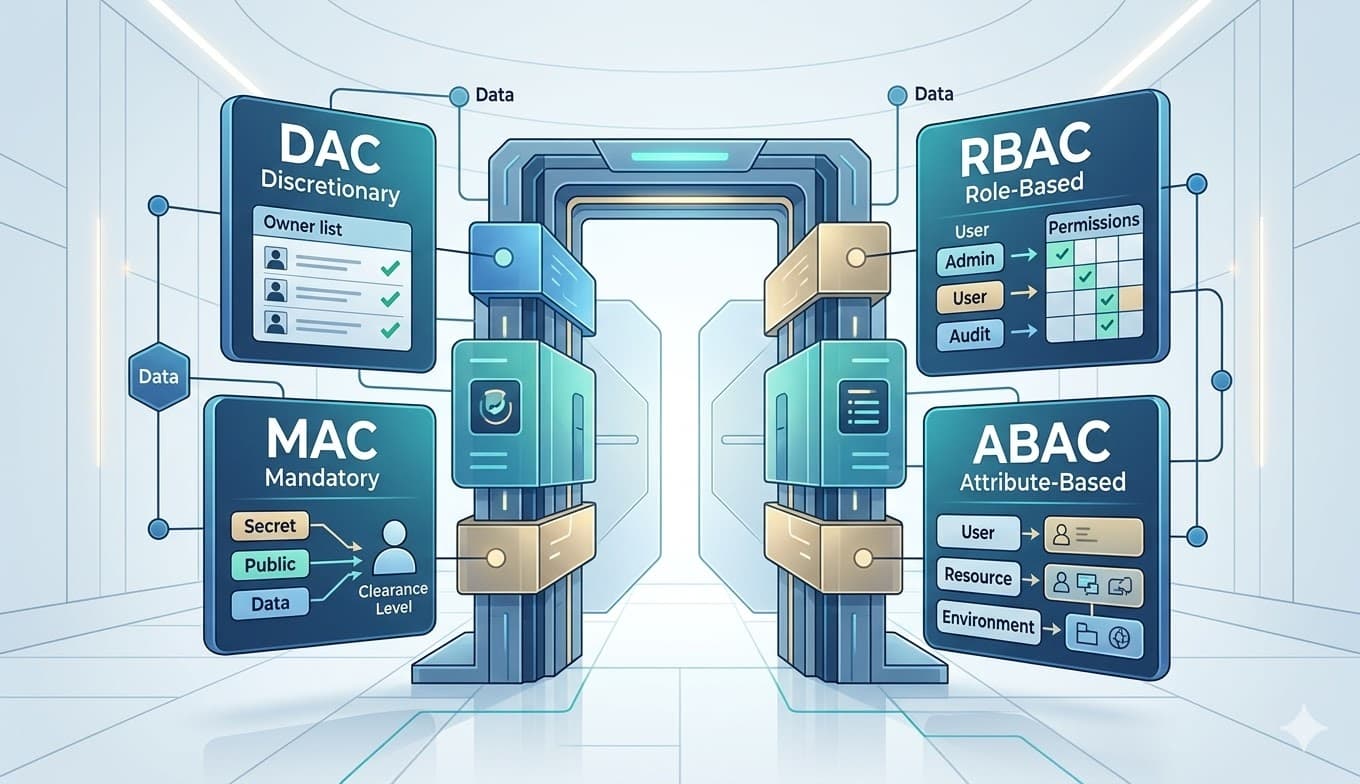

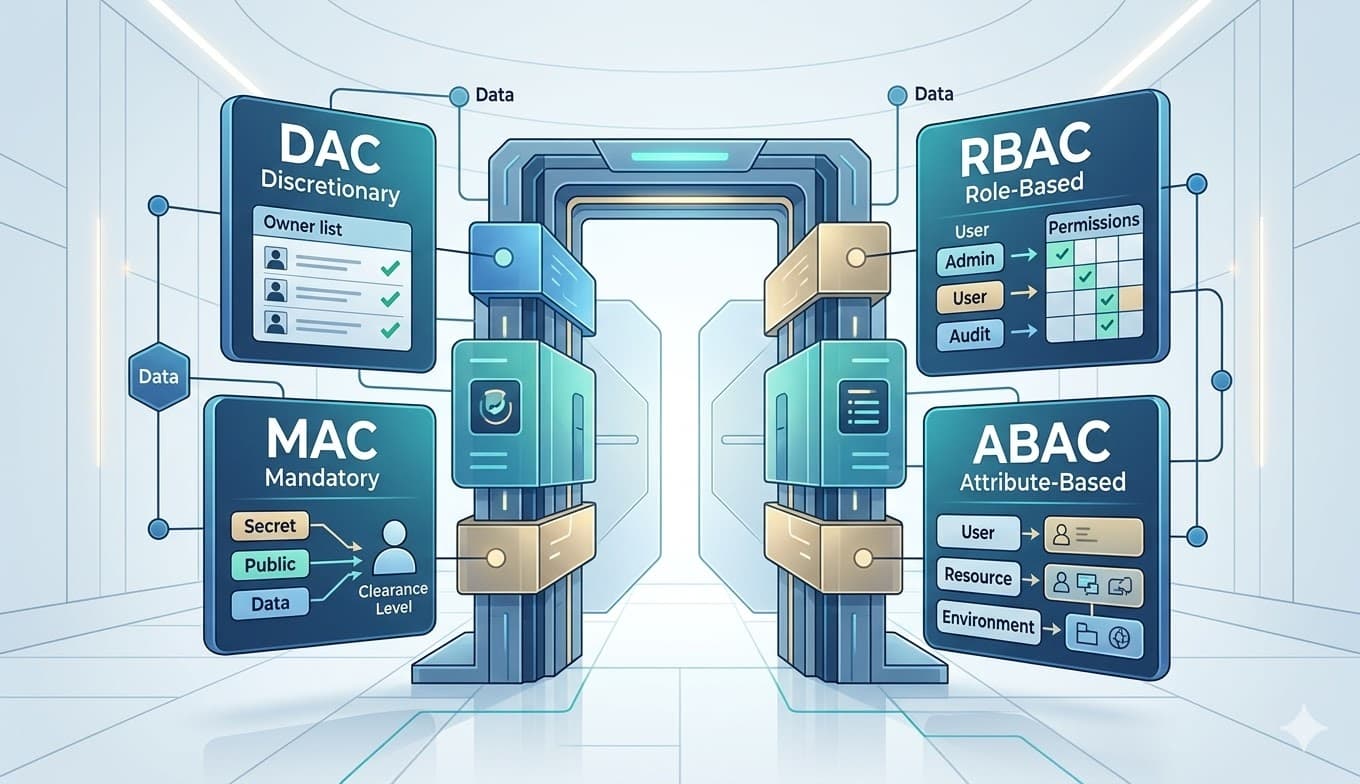

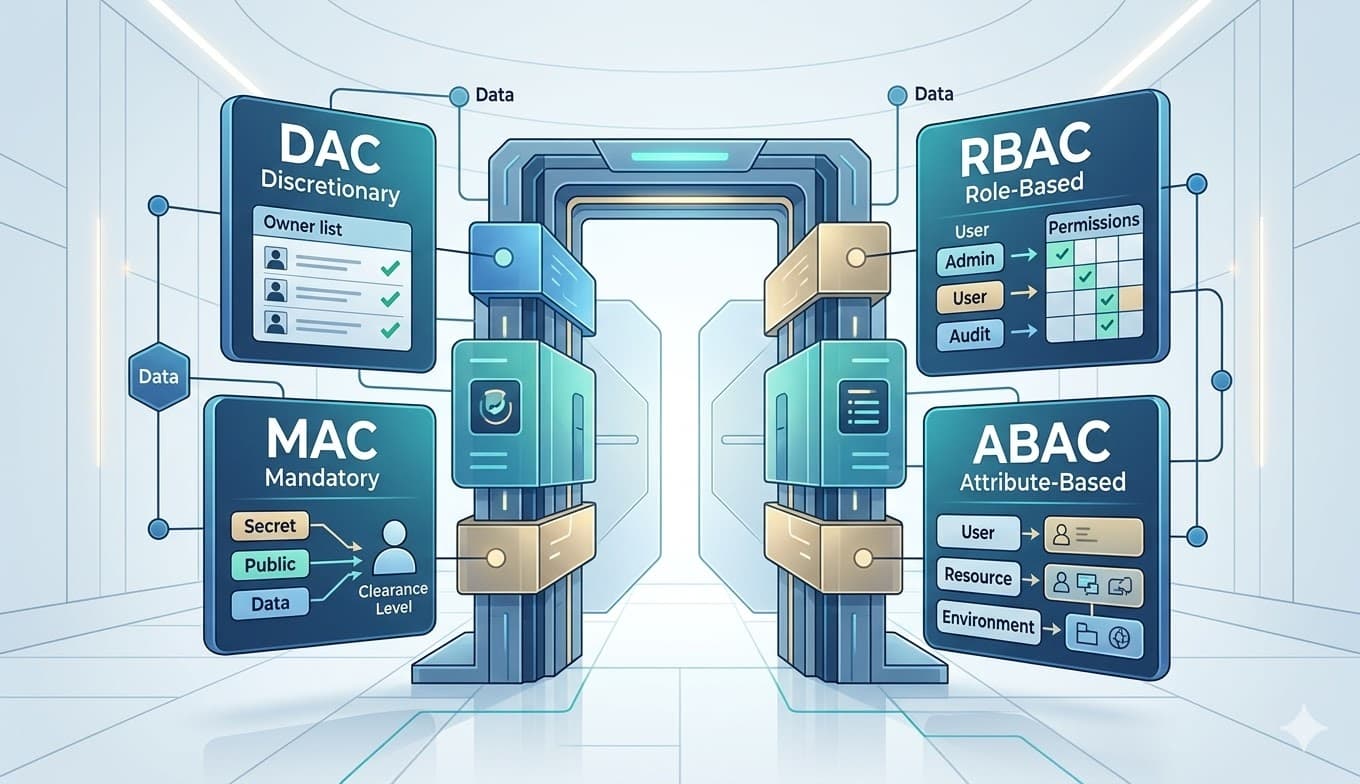

Entonces, ¿qué hacer? Combina RBAC con otras herramientas. DAC (Control de Acceso Discrecional), MAC (Control de Acceso Mandatory) o incluso ABAC (Control de Acceso Basado en Atributos) pueden ser tus aliados. RBAC es una base sólida, un buen punto de partida, pero no te quedes ahí. Necesitas más para protegerte en el mundo real.

¿Listo para pasar a una preparación CISSP estructurada?

Lecciones guiadas, práctica adaptativa y recursos por dominio conectados entre sí.

Ver planes y cursoContenido relacionado

Modelos de Control de Acceso: Fundamentos CISSP

Comprender los modelos de control de acceso es esencial para la certificación CISSP. Estos modelos definen cómo se gestionan los permisos de acceso a los recursos informáticos.

Gestión de Privilegios en Seguridad de la Información: Dominio D5 de CISSP

La gestión de privilegios es fundamental para proteger los activos de información y garantizar el control adecuado de acceso. Este análisis detalla las mejores prácticas y estrategias para implementar un sistema robusto de gestión de privilegios.

Modelos de Control de Acceso: Fundamentos CISSP

Comprender los modelos de control de acceso es esencial para la certificación CISSP. Estos modelos definen cómo se gestionan los permisos de acceso a los recursos en sistemas informáticos.