Modelos de Control de Acceso: Fundamentos CISSP

Comprender los modelos de control de acceso es esencial para la certificación CISSP. Estos modelos definen cómo se gestionan los permisos de acceso a los recursos en sistemas informáticos.

Puntos clave

- •Quédate con la idea central y el punto de confusión más común.

- •Relaciona el concepto con escenarios reales, no solo definiciones.

- •Usa este contenido como puente hacia lecciones y práctica guiada.

Modelos de Control de Acceso: Fundamentos CISSP

Los modelos de control de acceso son la piedra angular de la seguridad de la información, y te vas a encontrar con ellos a saco en el dominio D5 del CISSP. Básicamente, estos modelos definen las reglas del juego: quién puede tocar qué y cuándo. Piensa en ellos como los porteros de la seguridad, pero con reglas escritas.

El modelo más sencillo y común es el Control de Acceso Basado en Roles (RBAC). En este, asignas permisos según el rol que tenga cada usuario en la empresa. Por ejemplo, un desarrollador tiene permiso para acceder al código fuente, pero no a los informes financieros. Te ahorra un montón de papeleo y simplifica la vida, ya que evitas tener que asignar permisos a cada usuario individualmente. ¿Quién no quiere menos trabajo?

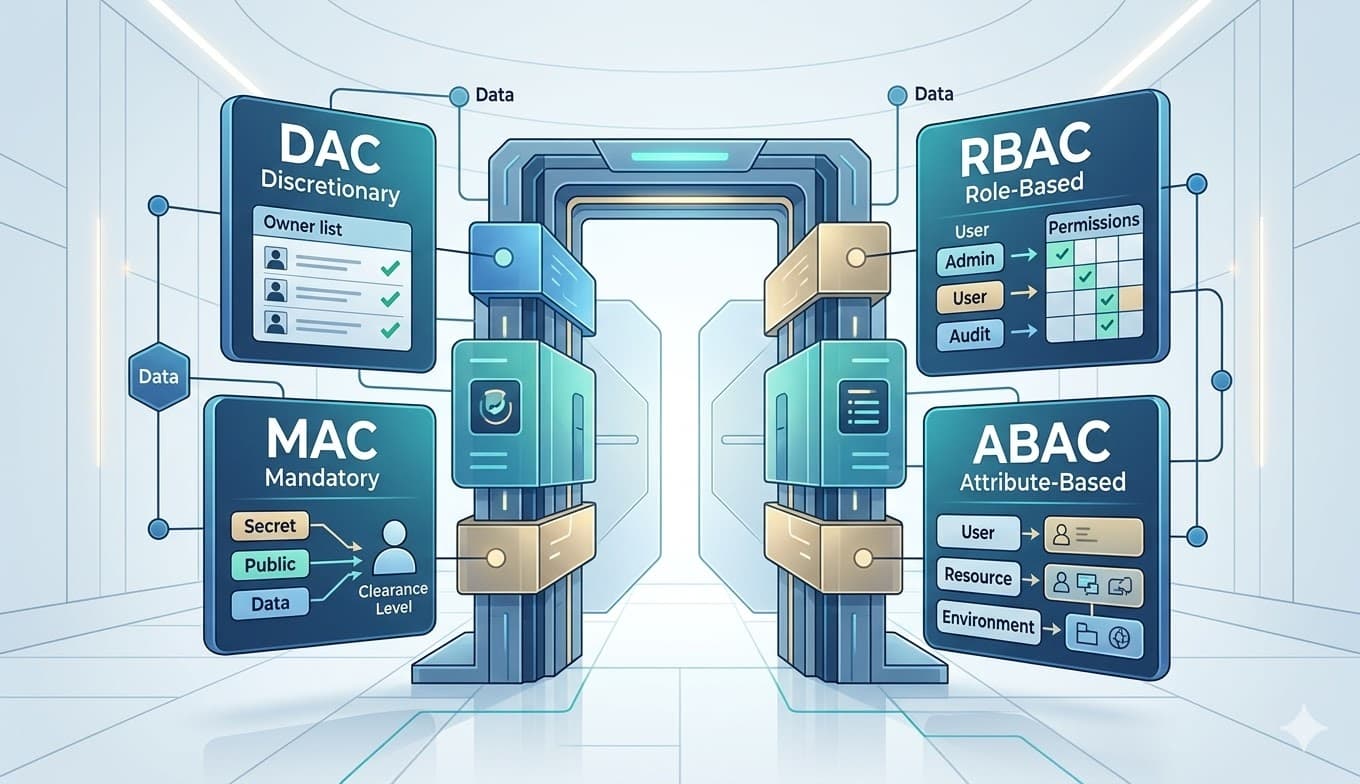

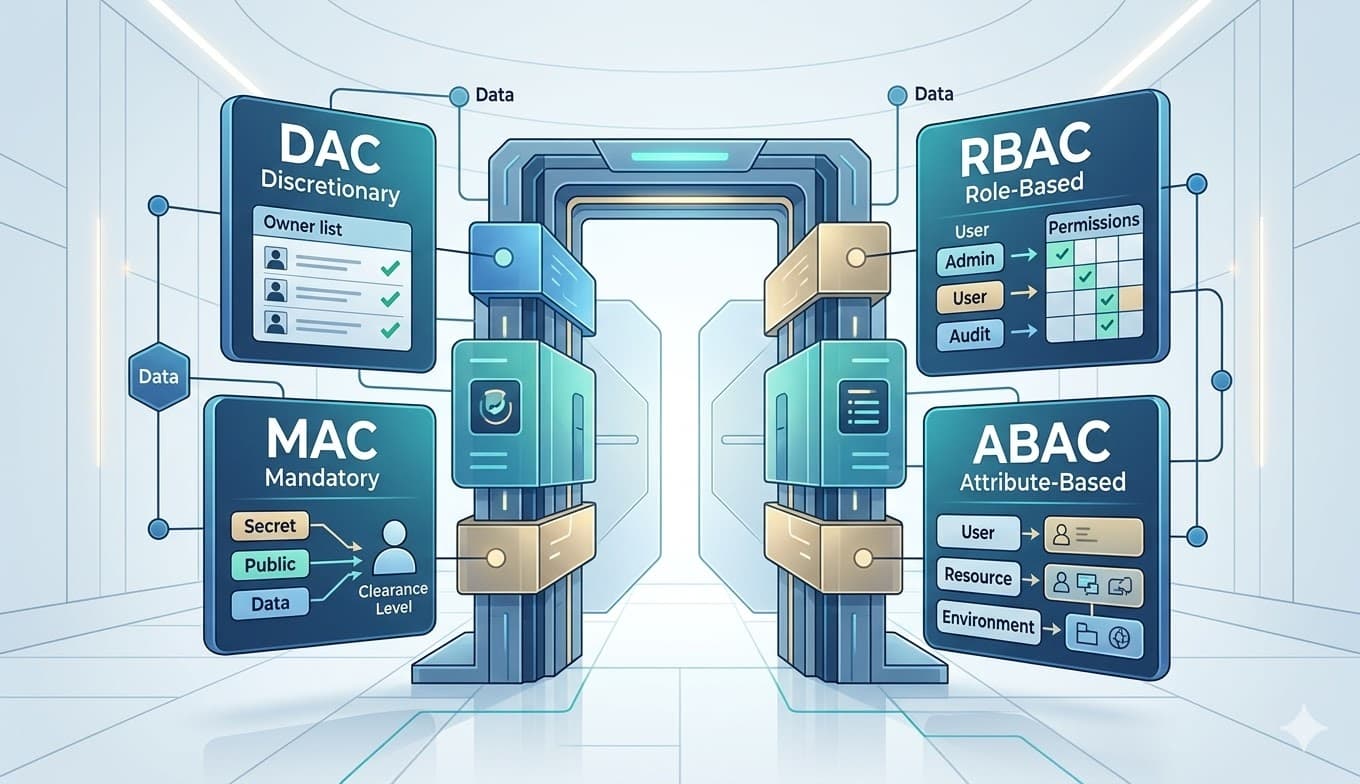

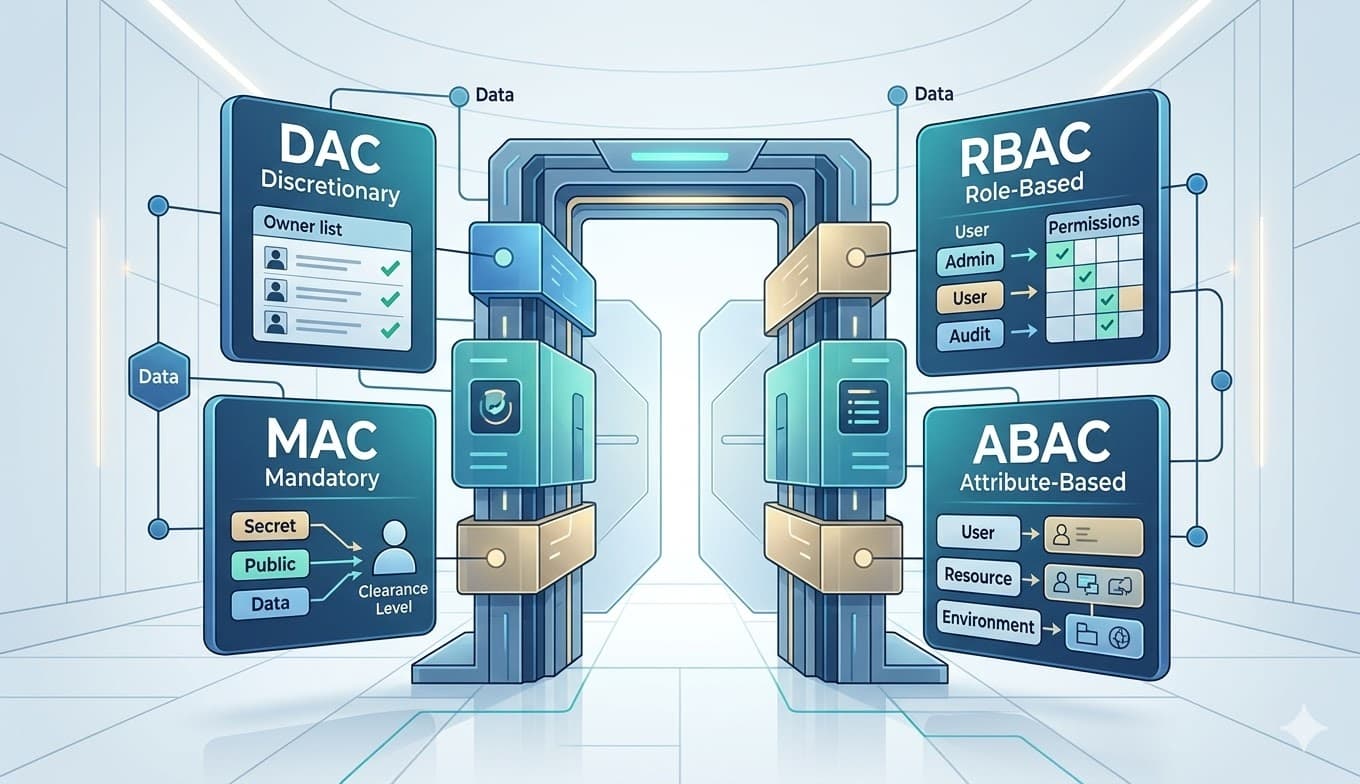

Para el CISSP, tienes que dominar las diferencias entre DAC (Control de Acceso Discrecional), MAC (Control de Acceso Mandatory) y RBAC. Con DAC, los usuarios tienen el control total sobre sus propios recursos —un poco como si fueras tú quien decide quién puede ver tus fotos en Facebook. MAC, por otro lado, es mucho más estricto; el administrador define las políticas de seguridad y tú tienes que acatar. Y como ya te dije, RBAC es el rey en la mayoría de las empresas. Entenderlo a fondo es clave para aprobar el examen, así que ponle atención.

¿Listo para pasar a una preparación CISSP estructurada?

Lecciones guiadas, práctica adaptativa y recursos por dominio conectados entre sí.

Ver planes y cursoContenido relacionado

Modelos de Control de Acceso: Fundamentos CISSP

Comprender los modelos de control de acceso es esencial para la certificación CISSP. Estos modelos definen cómo se gestionan los permisos de acceso a los recursos informáticos.

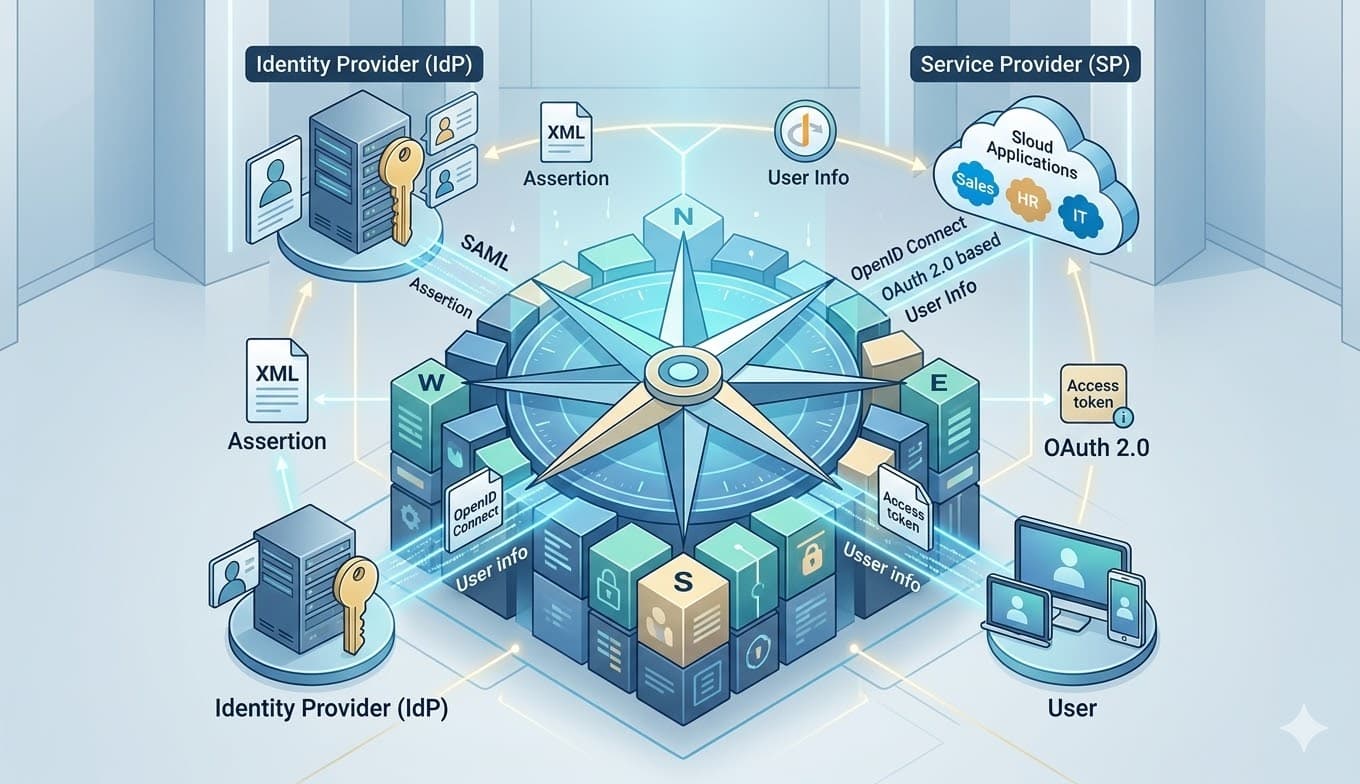

Federación y SSO: Claves para la Gestión de Identidades

Entiende cómo las soluciones de federación y Single Sign-On (SSO) mejoran la experiencia del usuario y fortalecen la seguridad en entornos empresariales.

Gestión de Privilegios en Seguridad de la Información: Dominio D5 de CISSP

La gestión de privilegios es fundamental para proteger los activos de información y garantizar el control adecuado de acceso. Este análisis detalla las mejores prácticas y estrategias para implementar un sistema robusto de gestión de privilegios.