Gestión de Privilegios en Seguridad de la Información: Dominio D5 de CISSP

La gestión de privilegios es fundamental para proteger los activos de información y garantizar el control adecuado de acceso. Este análisis detalla las mejores prácticas y estrategias para implementar un sistema robusto de gestión de privilegios.

Puntos clave

- •Quédate con la idea central y el punto de confusión más común.

- •Relaciona el concepto con escenarios reales, no solo definiciones.

- •Usa este contenido como puente hacia lecciones y práctica guiada.

Gestión de Privilegios - Dominio D5 CISSP

Gestión de Privilegios: El Dominio D5 del CISSP (y por qué te importa)

La gestión de privilegios es *clave* para tener una seguridad decente. En el CISSP, el dominio D5 se enfoca en cómo controlar y administrar los permisos de acceso a tus sistemas y datos. Piensa en ello como la puerta principal: si cualquiera puede entrar, tienes problemas.

¿De Qué Va Esto?

La gestión de privilegios es el proceso para asignar, controlar y vigilar quién tiene acceso a qué. El problema es que dar permisos de más es como dejar la puerta principal abierta: un atacante puede aprovecharse para causar estragos. Y eso es una vulnerabilidad enorme.

Principios Básicos (¡Memorízalos!)

Principio de menor privilegio (Least Privilege): Dale lo justo

Este es *el* principio. Cada usuario y proceso solo debe tener los permisos mínimos necesarios para hacer su trabajo. Así, si algo se ve comprometido, el daño es limitado. Piensa: ¿necesitas ser root para abrir un archivo de Word? No, claro que no.

Separación de Funciones: Divide y vencerás

No concentres todo el poder en una sola persona. Distribuye responsabilidades críticas entre varios usuarios o roles para evitar fraudes y errores tontos. Por ejemplo, el que crea cuentas no debería ser quien da privilegios de administrador.

Tipos de Privilegios: ¿Dónde Están los Riesgos?

Privilegios de Sistema: El Corazón del Control

Tenemos que hablar de los permisos de administrador, acceso a bases de datos y control sobre la red. Estos son *muy* sensibles. Necesitas controles súper estrictos aquí.

Privilegios de Aplicación: Controlando las Herramientas

Estos permisos son específicos para cada aplicación. Piensa en acceso a módulos financieros, registros médicos o sistemas de gestión de contenido. Cada aplicación tiene su propio nivel de riesgo.

Privilegios de Datos: Protegiendo la Información

Controla quién ve qué datos. Clasificación, información personal, datos financieros... todo cuenta. Es como tener diferentes niveles de seguridad para documentos secretos.

Cómo Hacerlo Bien: Implementación Práctica

Centralización: Un Único Punto de Control

Un sistema centralizado te permite gestionar todos los privilegios desde un solo lugar. Auditar y asegurar la consistencia se vuelve mucho más fácil.

Aprobaciones: No Hagas Nada a la Libre

Crea un proceso de aprobación para cualquier cambio en los privilegios críticos. Que alguien revise y apruebe que el cambio es necesario. Un simple "sí, necesito acceso root" no basta.

Revisiones Periódicas: Limpieza de Privilegios

Revisa los privilegios regularmente para eliminar los que ya no se necesitan. La gente se va, las necesidades cambian... ¡mantén tu sistema limpio!

Herramientas que te Ayudan

IAM (Identity and Access Management): Tu Centro de Control

Los sistemas IAM son la base para gestionar identidades y privilegios. Autenticación multifactor, control de acceso basado en roles... ¡lo tienen todo!

PAM (Privileged Access Management): El Guardaespaldas de los Privilegios

PAM se centra en proteger esos privilegios *altos*. Gestión de contraseñas, auditoría de sesiones, acceso temporal... Es como tener un guardaespaldas para tus cuentas más importantes.

Problemas Comunes (y Cómo Solucionarlos)

Privilegios Excesivos: El Enemigo Número Uno

La gente tiene más permisos de los que necesita. ¡Es un desastre! Reduce esos privilegios, por favor.

Administración Manual: Un Error Esperando Ocurrir

Gestionar privilegios a mano es propenso a errores. Automatiza todo lo que puedas.

Complejidad: Simplifica o Sufrirás

En empresas grandes, la gestión de privilegios puede ser un lío. Políticas claras y procesos estandarizados son cruciales.

Mejores Prácticas: Cosas que Deberías Hacer

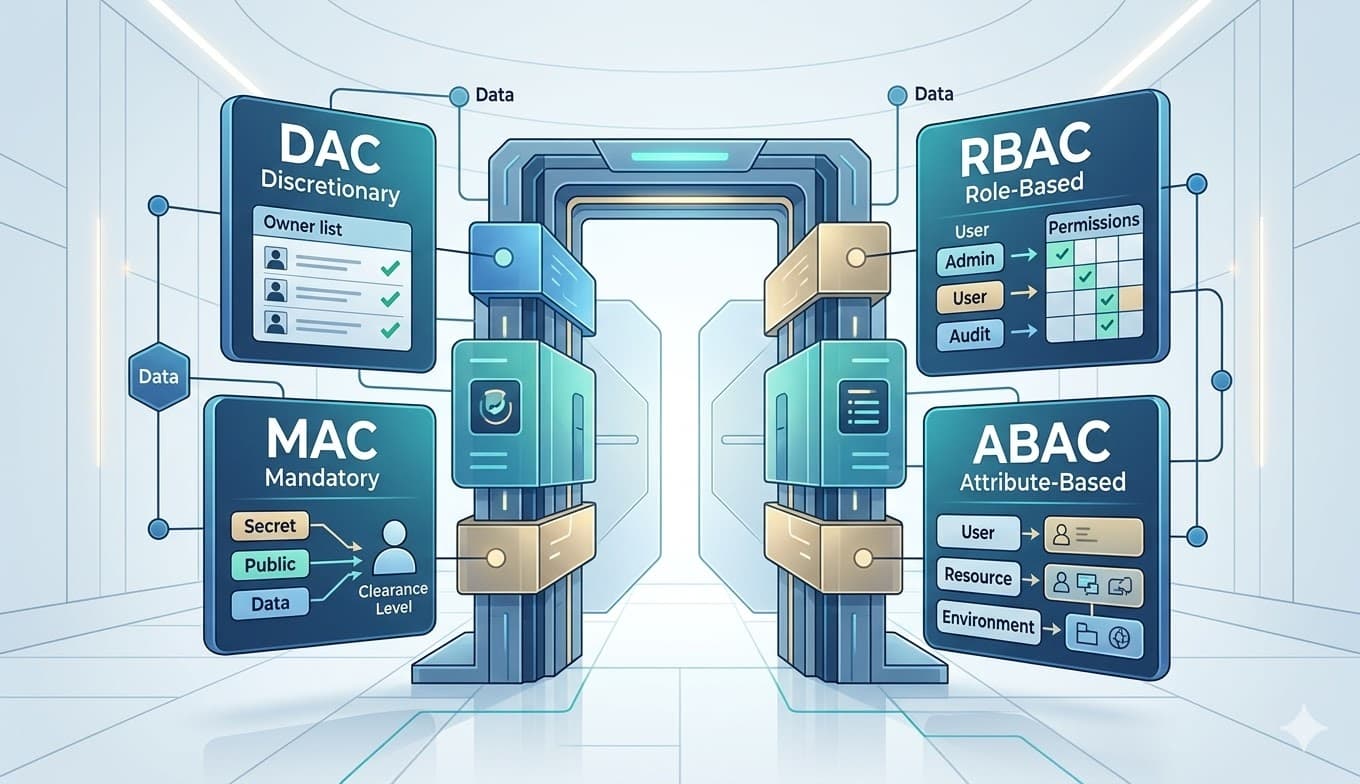

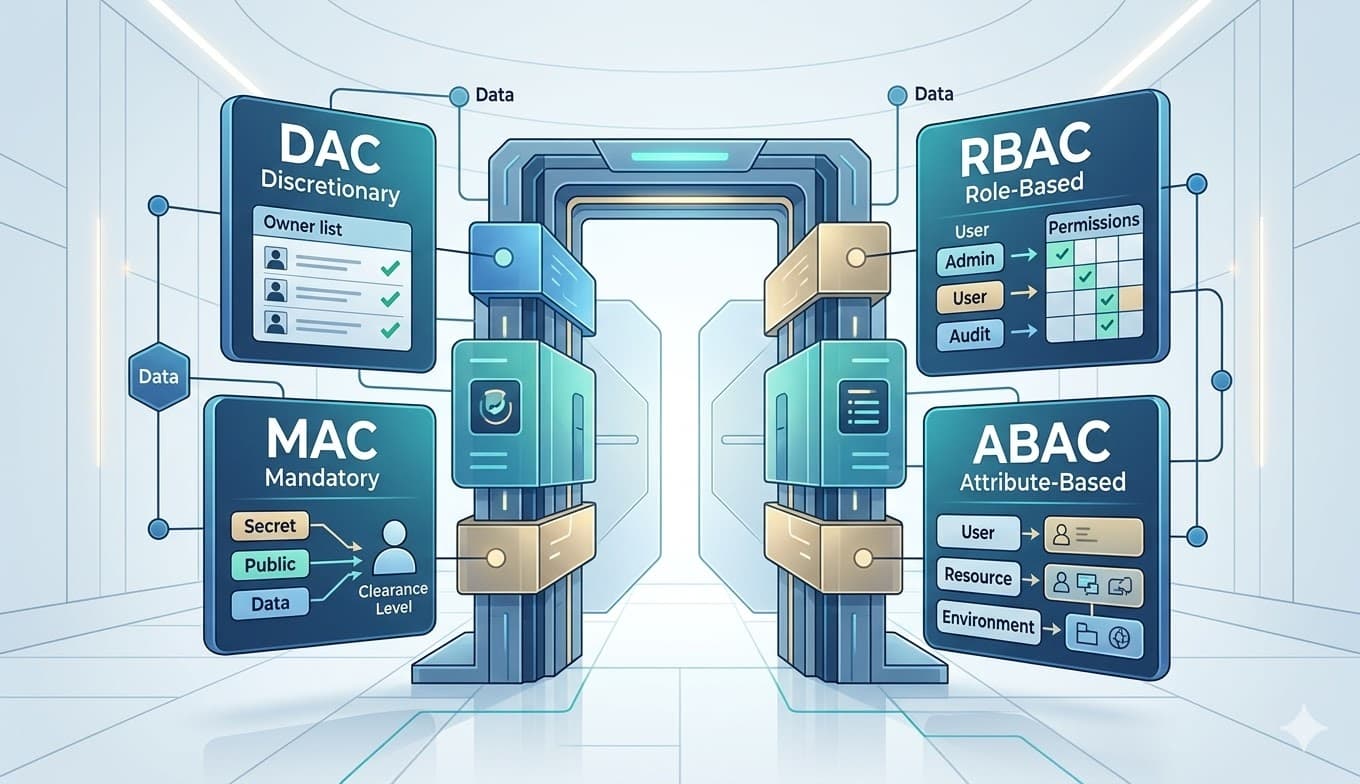

RBAC (Role-Based Access Control): El Camino Más Fácil

Asigna privilegios basados en roles. Mucho más fácil de gestionar que dar permisos a cada usuario individualmente.

Monitoreo y Auditoría: Mantén los Ojos Abiertos

Monitoriza el uso de privilegios para detectar actividades sospechosas. Si algo raro sucede, ¡investiga!

Políticas Claras: Hazlas Entender a Todos

Crea políticas de gestión de privilegios claras y asegúrate de que todo el mundo las conozca.

¿Qué Busca el CISSP?

El dominio D5 es importante porque demuestra que entiendes cómo los privilegios impactan el riesgo. Necesitas saber cómo implementar controles efectivos para proteger tus activos.

En Resumen

La gestión de privilegios es una capa fundamental para proteger tu organización. Implementarla bien no solo protege tus activos, sino que también te ayuda a cumplir con regulaciones y estándares como ISO 27001 y NIST. ¡Domina estos conceptos para construir una seguridad robusta!

¿Listo para pasar a una preparación CISSP estructurada?

Lecciones guiadas, práctica adaptativa y recursos por dominio conectados entre sí.

Ver planes y cursoContenido relacionado

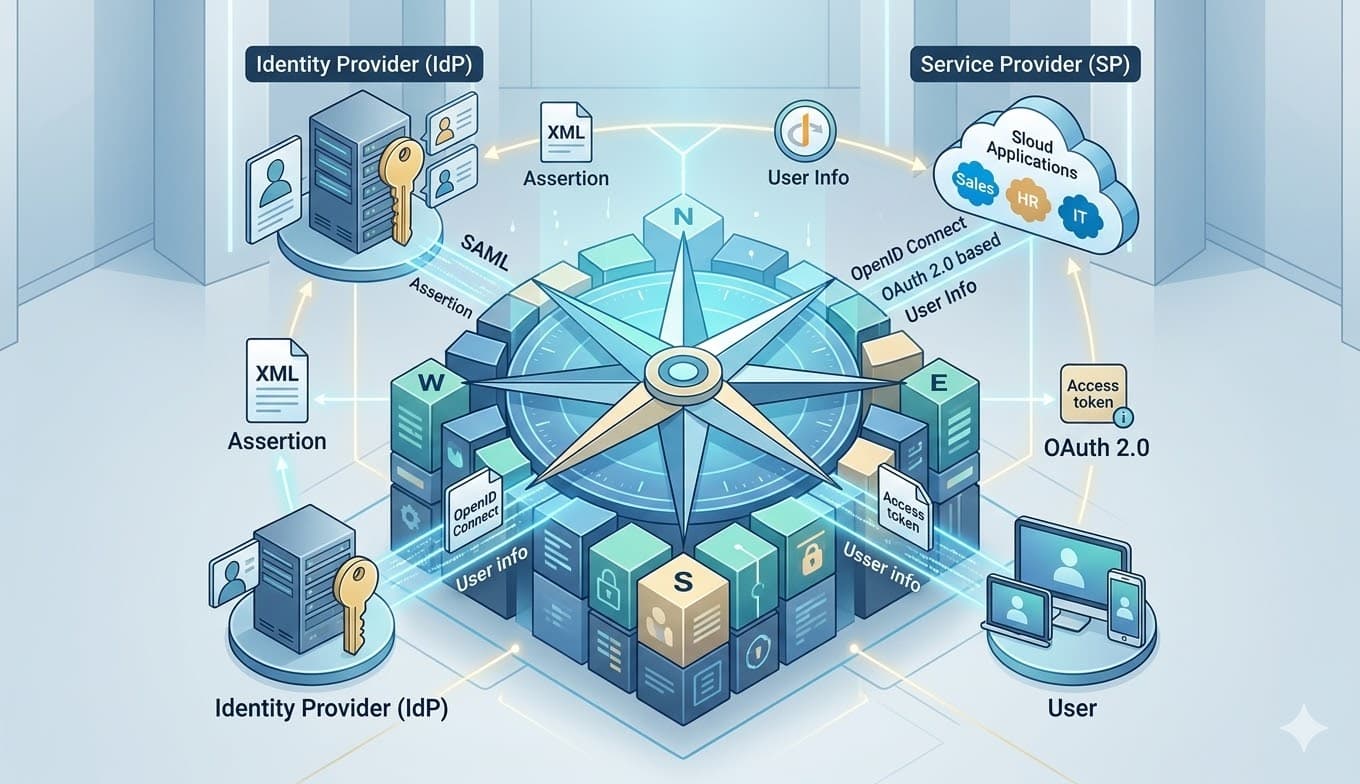

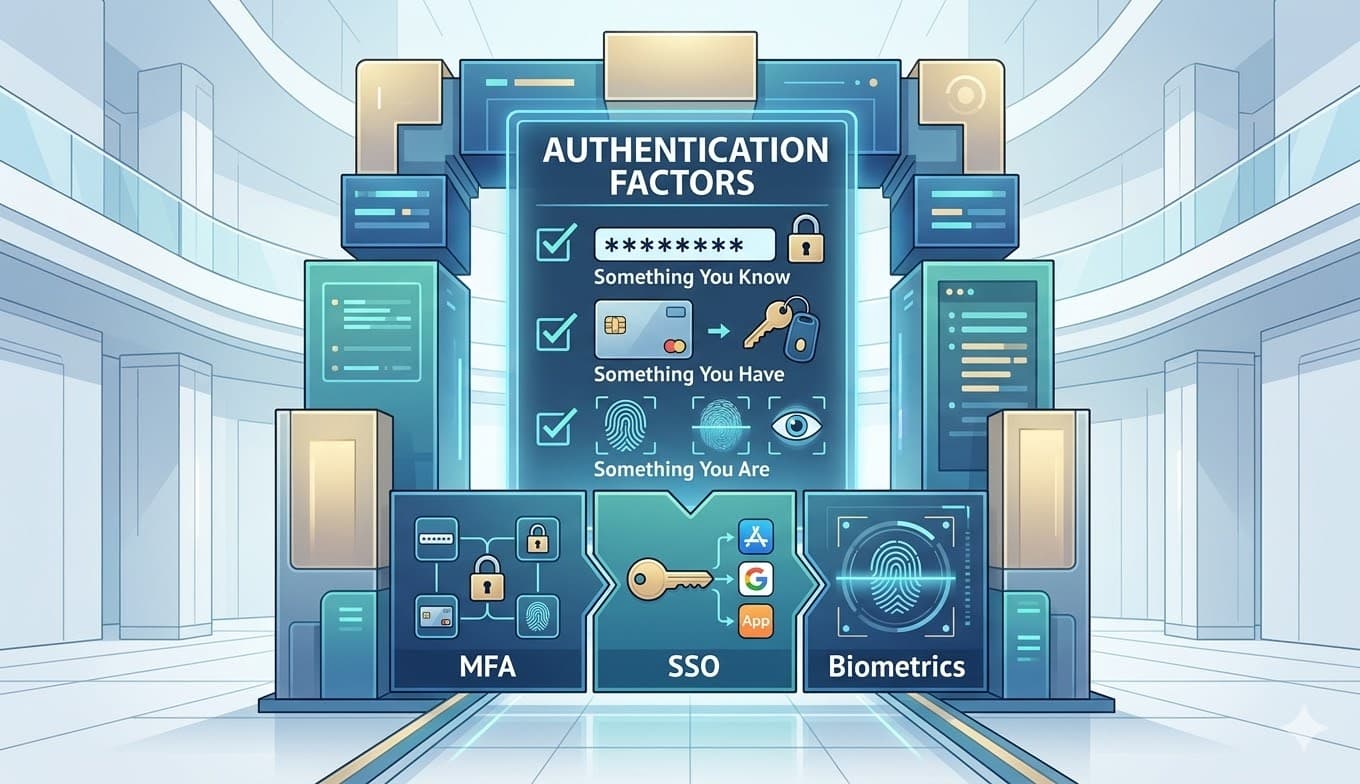

Métodos de Autenticación en CISSP: Dominio D5

El dominio D5 de CISSP se centra en los métodos de autenticación y sus implementaciones clave para garantizar la seguridad de los sistemas informáticos.

Modelos de Control de Acceso: Fundamentos CISSP

Comprender los modelos de control de acceso es esencial para la certificación CISSP. Estos modelos definen cómo se gestionan los permisos de acceso a los recursos informáticos.

Modelos de Control de Acceso: Fundamentos CISSP

Comprender los modelos de control de acceso es esencial para la certificación CISSP. Estos modelos definen cómo se gestionan los permisos de acceso a los recursos en sistemas informáticos.