Free Toolkit

Contenido gratuito, herramientas interactivas y recursos CISSP

Tips, explicaciones, estrategias de examen y herramientas interactivas gratuitas. Todo generado para resolver dudas reales y prepararte mejor.

Explora el contenido

El mito de la seguridad perfecta en software adquirido

Muchos profesionales de la seguridad creen que el software adquirido está completamente seguro y libre de vulnerabilidades, pero esta creencia es un mito que puede poner en riesgo la seguridad de las organizaciones.

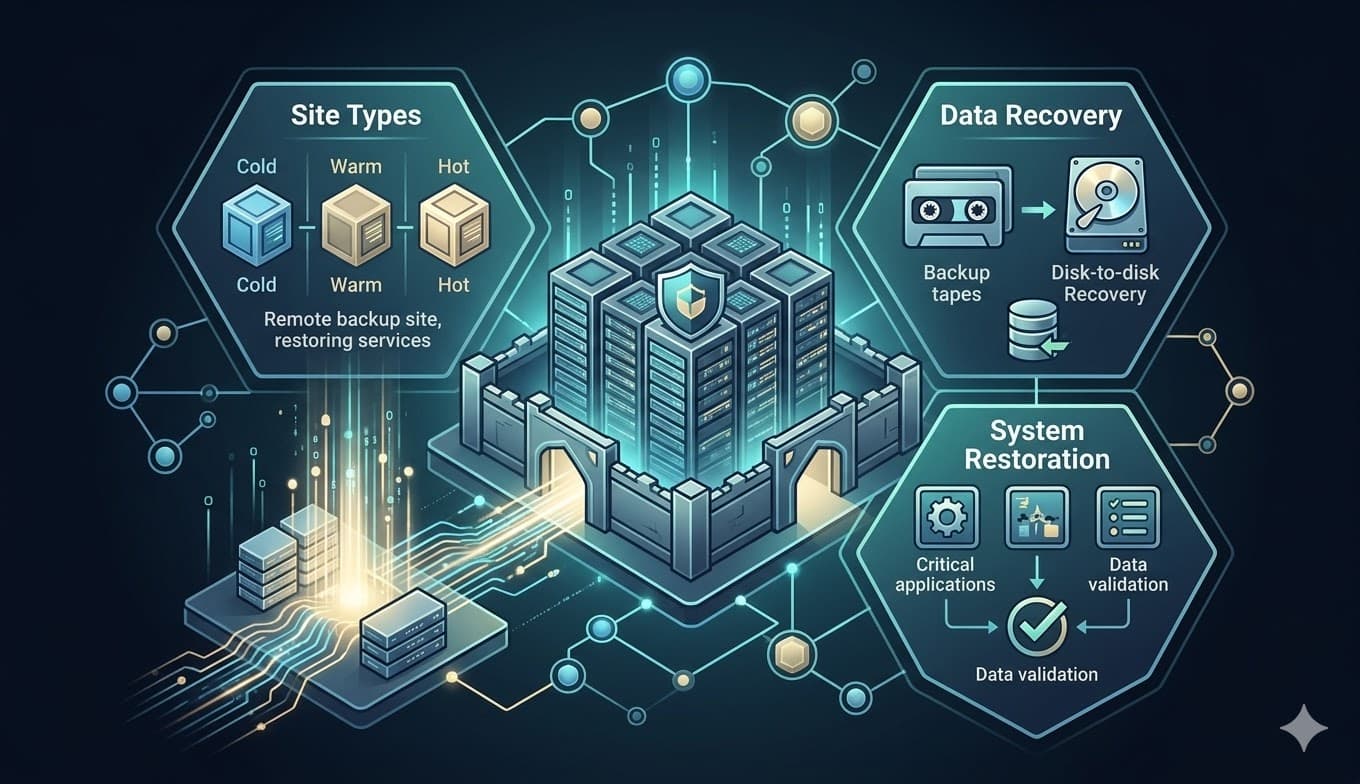

El mito del plan de recuperación ante desastres perfecto

Muchos profesionales de la seguridad creen que un plan de recuperación ante desastres debe ser perfecto y completo desde el principio. Esta creencia es un mito que puede llevar a decisiones erróneas en la preparación para emergencias.

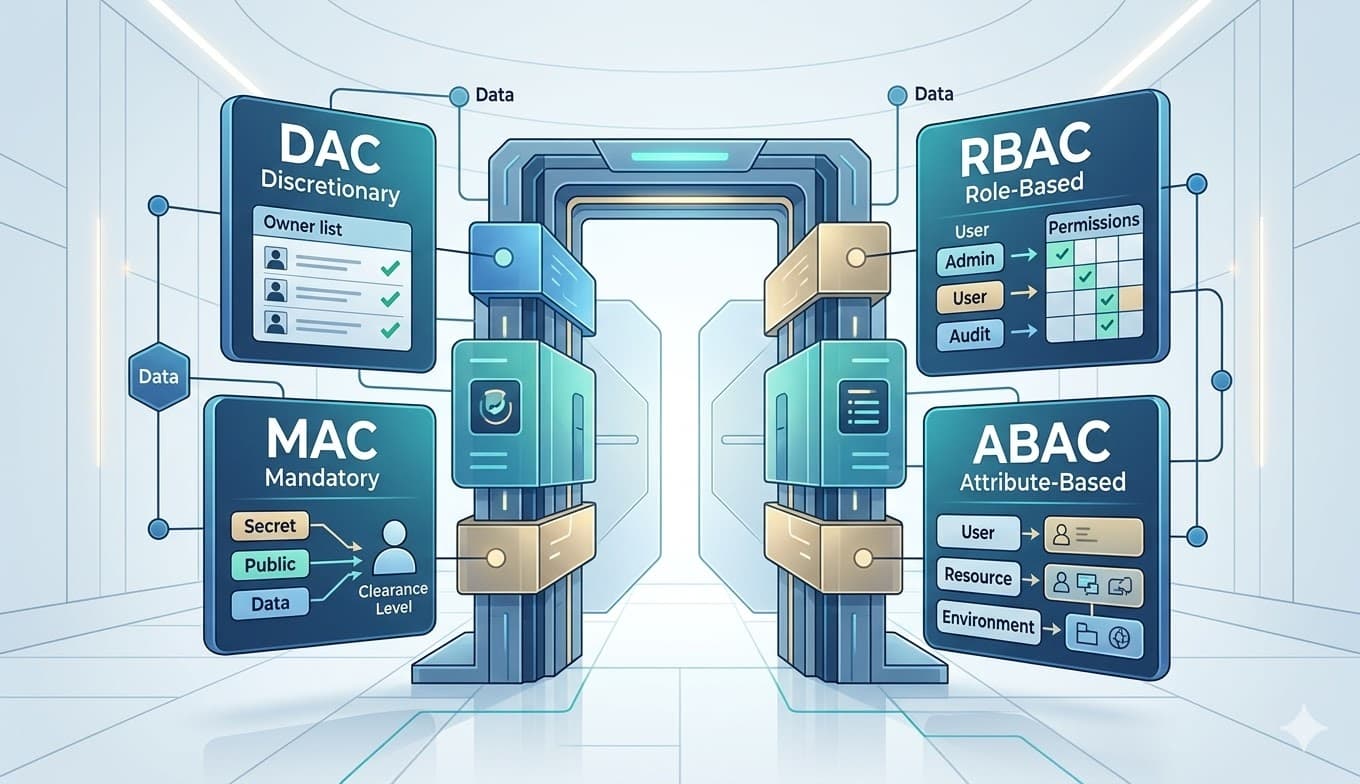

El modelo de control de acceso basado en roles (RBAC) es suficiente para proteger toda la infraestructura

Muchos profesionales de la seguridad creen que RBAC es la solución universal para el control de acceso, ignorando sus limitaciones y necesidad de complementos.

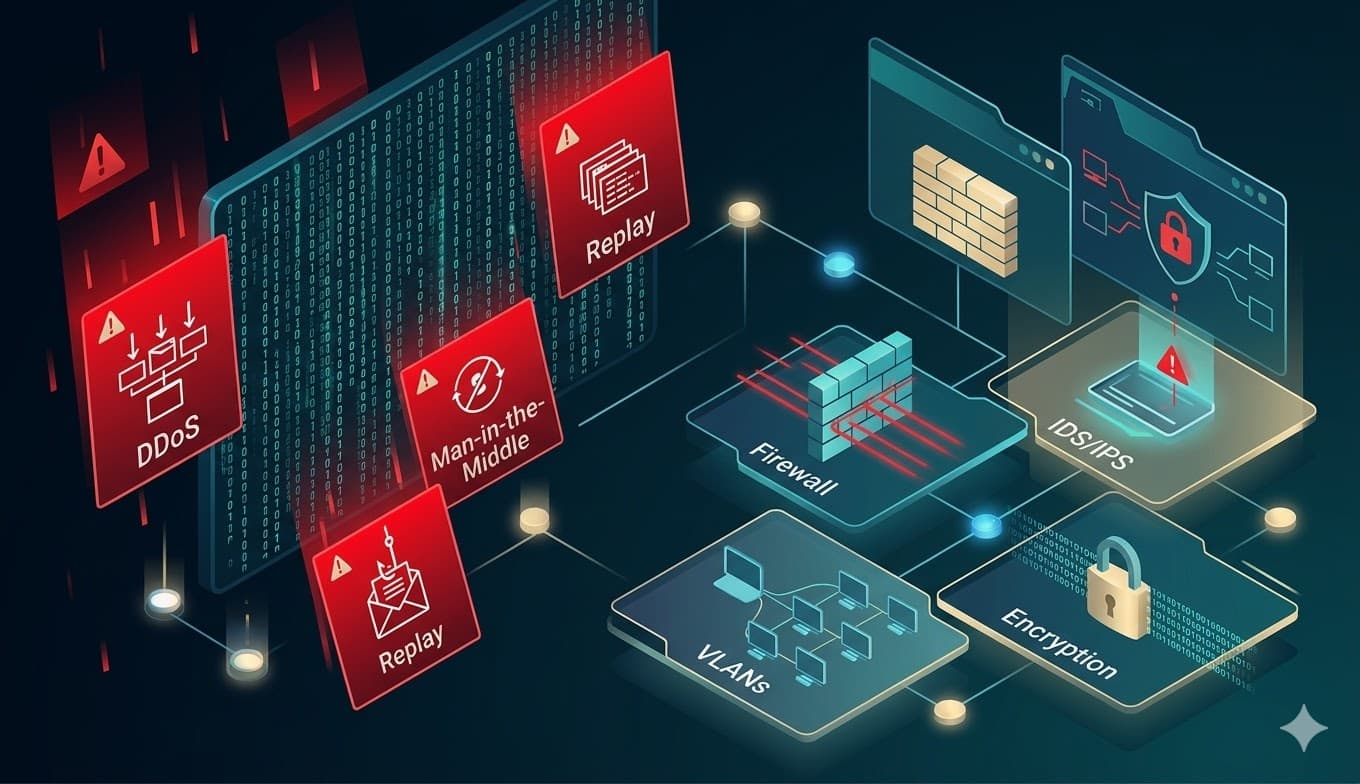

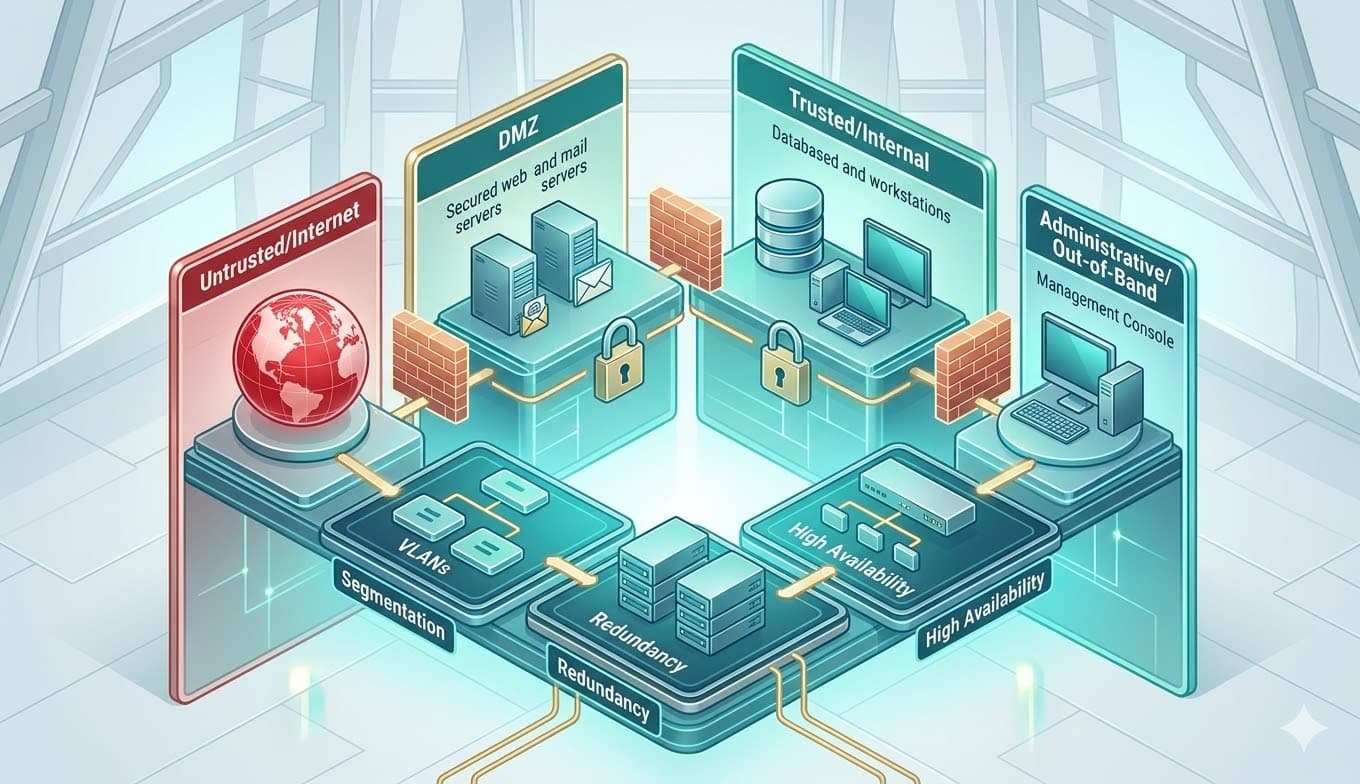

La segmentación de red es suficiente para proteger toda la infraestructura

Muchos profesionales de seguridad creen que implementar segmentación de red es suficiente para garantizar la protección completa de sus sistemas, pero esta creencia es un mito común que puede dejar vulnerables a las organizaciones.

El modelo de seguridad de Bell y LaPadula es la solución mágica para todos los problemas de control de acceso

Muchos profesionales de la seguridad creen que el modelo Bell-LaPadula es la única solución válida para implementar control de acceso en sistemas sensibles.

La creencia de que el cifrado garantiza la privacidad de los datos

Muchos profesionales de la seguridad creen que cifrar los datos es suficiente para proteger la privacidad, pero esto no es completamente cierto.

La cadena de suministro es solo un problema para grandes empresas

Una de las creencias erróneas más comunes en seguridad informática es que los riesgos de cadena de suministro solo afectan a grandes organizaciones. Esta visión subestima la gravedad y la relevancia de estos riesgos para todas las entidades.

Seguridad en el Ciclo de Vida del Desarrollo de Software (SDLC)

El Ciclo de Vida del Desarrollo de Software (SDLC) es fundamental para garantizar la seguridad en el desarrollo de aplicaciones. Este análisis detalla las prácticas y marcos necesarios para integrar la seguridad desde las primeras etapas del desarrollo.

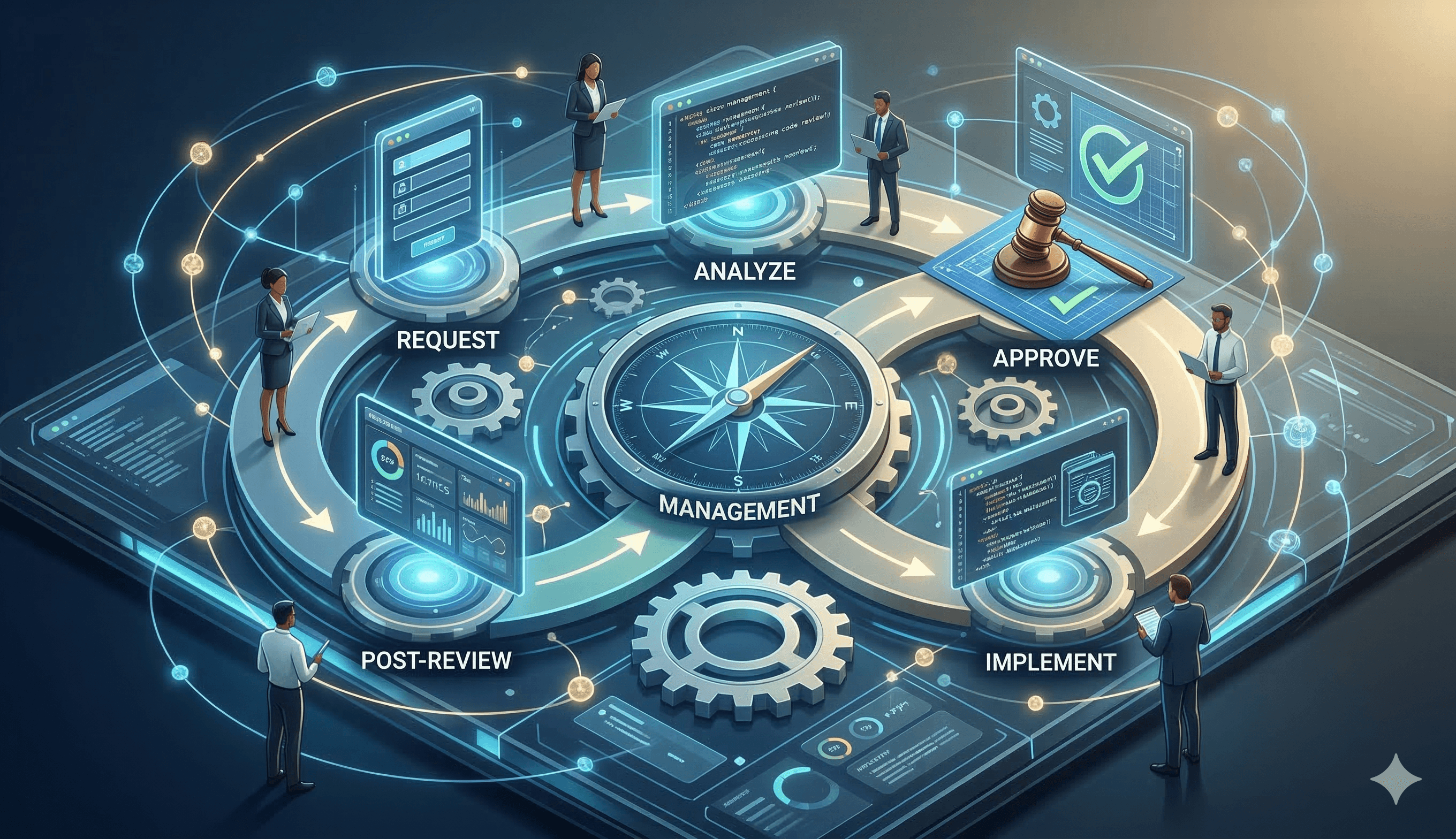

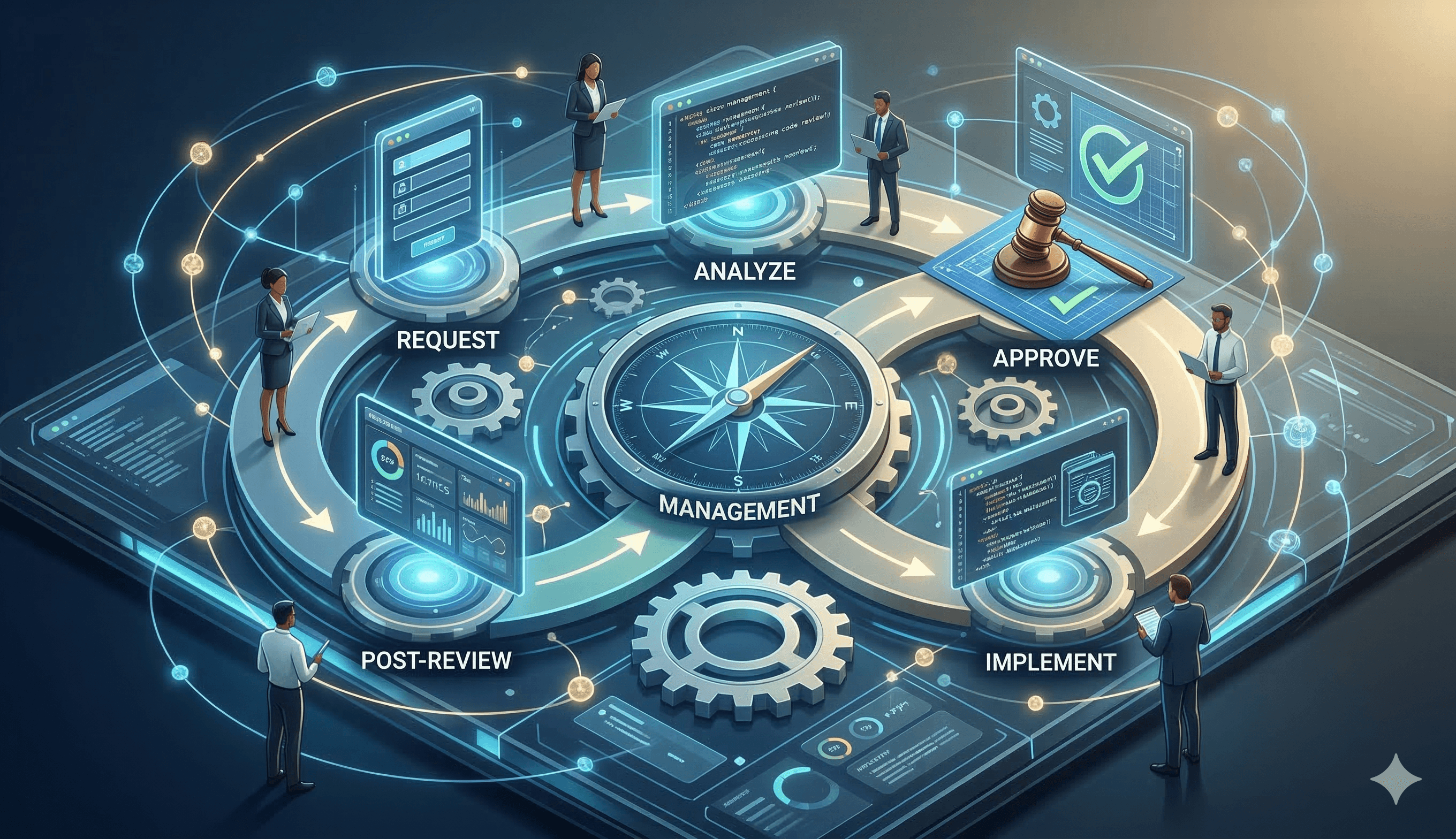

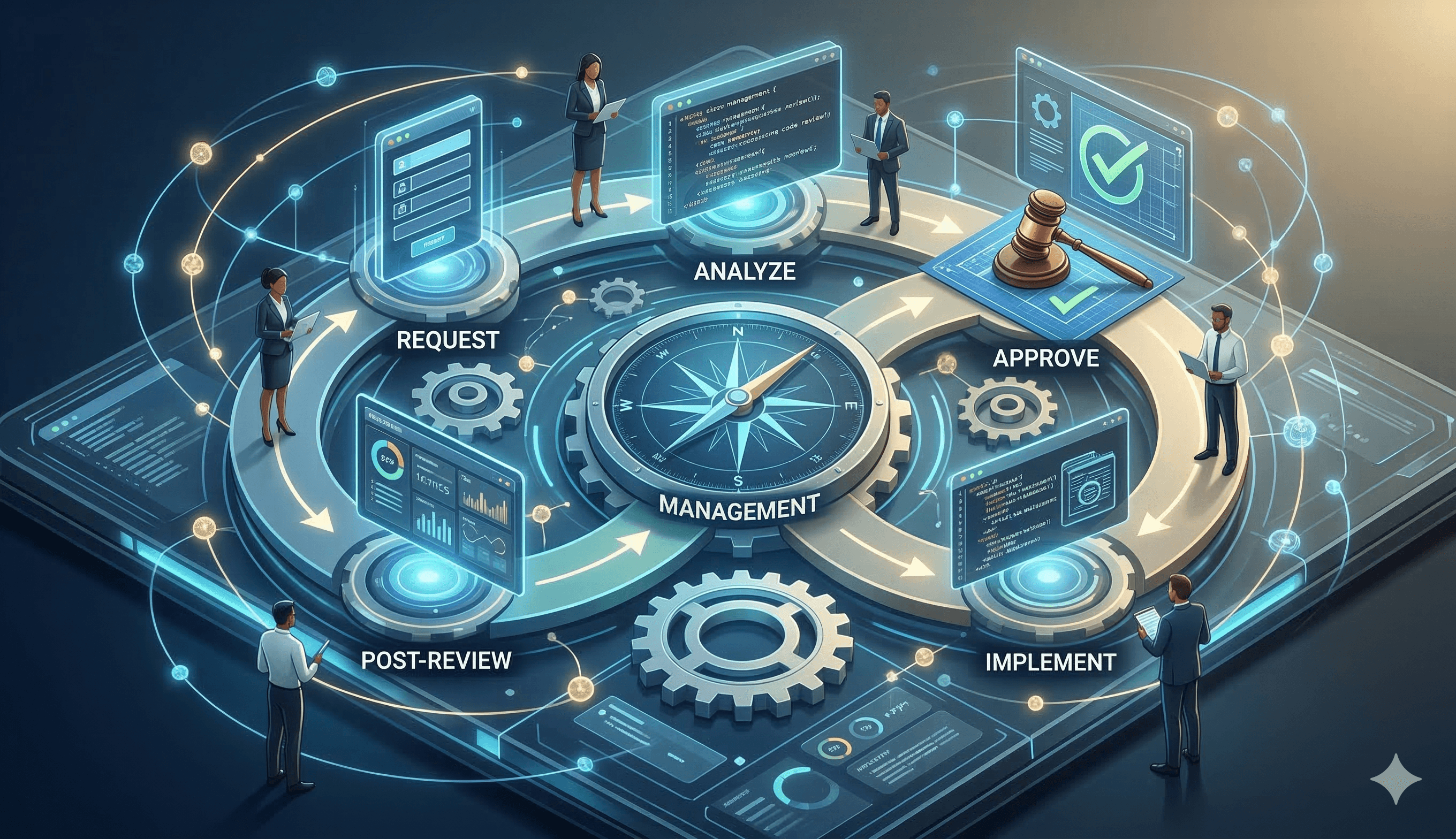

Gestión de Cambios en Seguridad de la Información: Dominio D7 de CISSP

El dominio D7 de la certificación CISSP, Gestión de Cambios, es fundamental para mantener la integridad y seguridad de los sistemas de información. Este análisis detallado explora sus componentes clave y su importancia en la implementación de controles de seguridad efectivos.

Revisión de Código: Una Profunda Exploración del Dominio D6 de CISSP

La revisión de código es una práctica fundamental en la seguridad de la información que forma parte del dominio D6 de CISSP. Este análisis detalla su importancia, metodologías y aplicaciones prácticas.

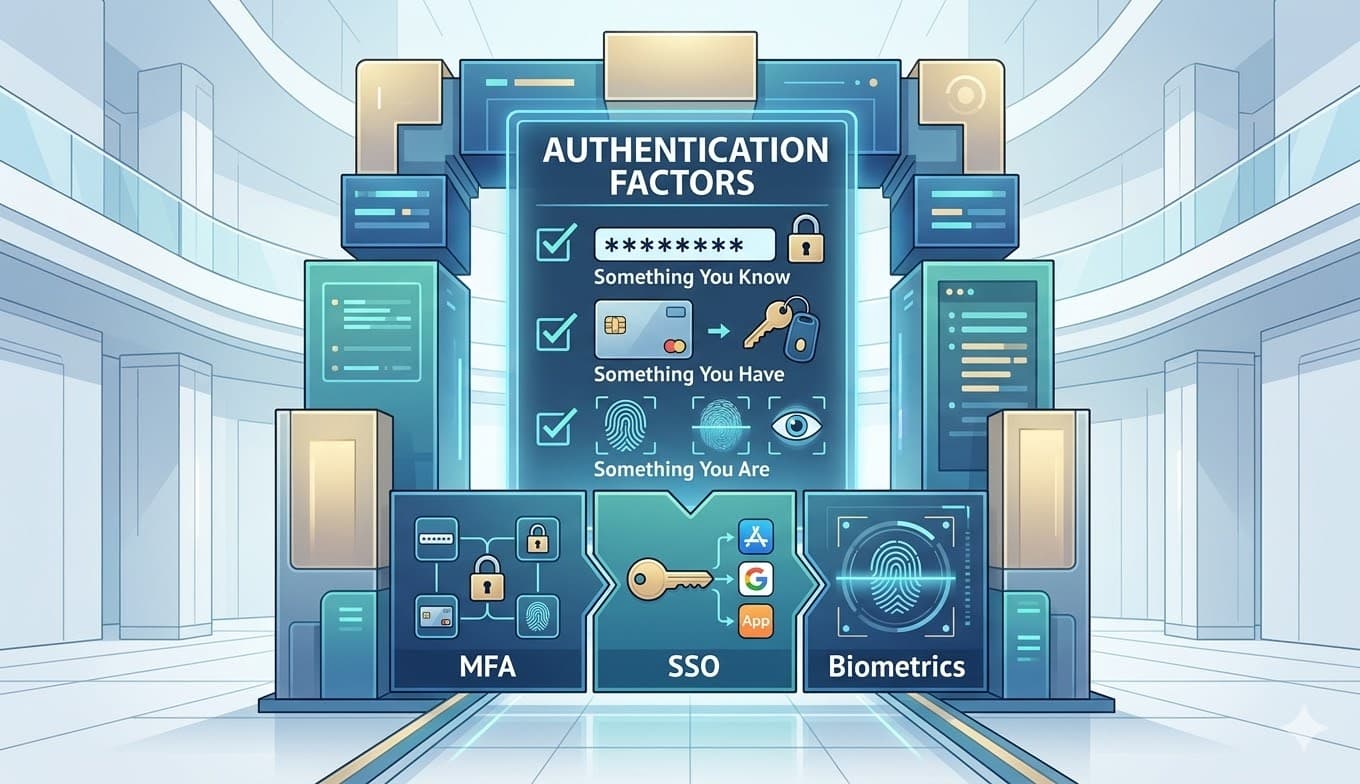

Métodos de Autenticación en CISSP: Dominio D5

El dominio D5 de CISSP se centra en los métodos de autenticación y sus implementaciones clave para garantizar la seguridad de los sistemas informáticos.

Dominio D3: Seguridad Física - Protección Integral de Activos

El dominio de Seguridad Física es fundamental para la protección integral de los activos de una organización. Este análisis detalla las estrategias, controles y mejores prácticas necesarias para mantener un entorno seguro que proteja tanto los recursos físicos como los digitales.

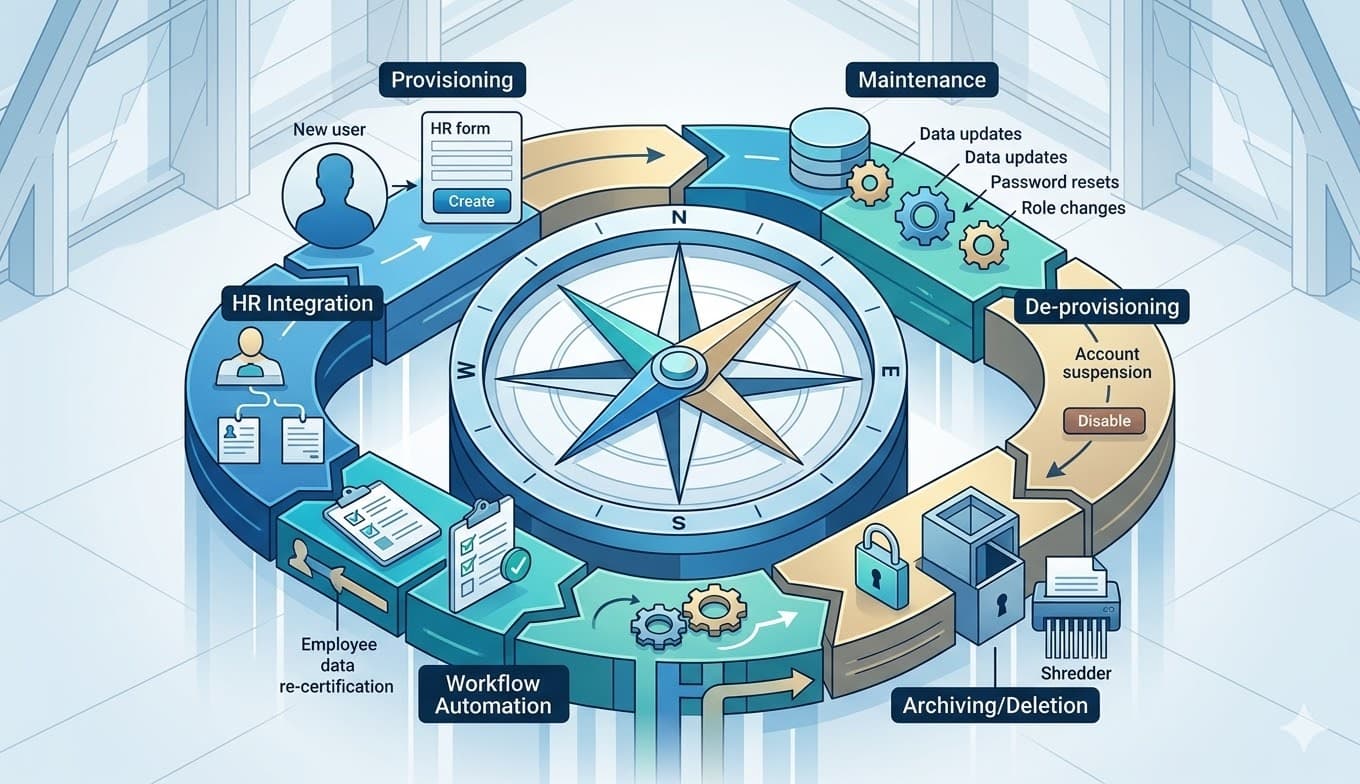

Ciclo de Vida de los Datos: Dominio D2 de CISSP

El dominio D2 de la certificación CISSP, Ciclo de Vida de los Datos, es fundamental para comprender cómo gestionar la información desde su creación hasta su eliminación segura. Este análisis detallado explora las fases del ciclo de vida y su importancia en la seguridad de la información.

Estrategia de Examen CISSP: Metodologías de Prueba y Evaluación

Estrategia práctica para abordar preguntas sobre metodologías de prueba en el examen CISSP, con énfasis en D8 - Testing Methodologies

Estrategia de Gestión de Patches para el Examen CISSP

Conoce las mejores prácticas y estrategias para gestionar correctamente los parches de seguridad en entornos empresariales.

Estrategia de Examen CISSP para Pruebas de Penetración - Dominio D6

Guía práctica para preparar el dominio D6 de CISSP sobre pruebas de penetración y evaluación de seguridad

Estrategia de Examen CISSP: Federación y SSO

Estrategia práctica para dominar los conceptos de federación y Single Sign-On en el examen CISSP

Estrategia de Examen CISSP: Seguridad Inalámbrica

Consejos prácticos para prepararte eficazmente para las preguntas de seguridad inalámbrica en el examen CISSP

Estrategia de Examen CISSP: Capabilities de Seguridad

Estrategia práctica para preparar el examen CISSP sobre capabilities de seguridad en el dominio D3

Estrategia de Examen CISSP: Ciclo de Vida de los Datos

Conoce las mejores prácticas para abordar el tema del ciclo de vida de los datos en el examen CISSP

Estrategia de Examen CISSP para Seguridad en Gobierno

Consejos prácticos para prepararte efectivamente para la sección de Seguridad en Gobierno en el examen CISSP

Codificación Segura: Fundamentos y Prácticas Esenciales para CISSP

La codificación segura es una práctica fundamental en la seguridad de la información que implica escribir código que previene vulnerabilidades y protege los sistemas contra amenazas cibernéticas.

Gestión de Patches en CISSP: Protegiendo los Sistemas con Actualizaciones Seguras

La gestión de patches es una práctica crítica en la seguridad de la información que implica el control y aplicación sistemática de actualizaciones de software para mantener los sistemas protegidos contra vulnerabilidades conocidas.

Análisis de Registros (Log Analysis) en CISSP

El análisis de registros es una técnica fundamental en ciberseguridad que permite monitorear, detectar y responder a actividades sospechosas en sistemas informáticos.