Métodos de Autenticación en CISSP: Dominio D5

El dominio D5 de CISSP se centra en los métodos de autenticación y sus implementaciones clave para garantizar la seguridad de los sistemas informáticos.

Puntos clave

- •Quédate con la idea central y el punto de confusión más común.

- •Relaciona el concepto con escenarios reales, no solo definiciones.

- •Usa este contenido como puente hacia lecciones y práctica guiada.

Métodos de Autenticación en CISSP: Dominio D5

Métodos de Autenticación en CISSP: Dominio D5

El Dominio D5 de la certificación CISSP es donde nos ponemos serios con cómo verificamos quién (o qué) está intentando entrar a nuestros sistemas. Es crucial para entender cómo se valida la identidad de usuarios y máquinas, y es un pilar fundamental en cualquier estrategia de seguridad.

Introducción al Dominio D5

La autenticación es el proceso de confirmar que eres quien dices ser. Piensa en ello como la portería de tu castillo digital. En CISSP, este dominio explora desde lo básico (contraseñas) hasta las soluciones más avanzadas como la autenticación multifactorial. Vamos a desmenuzarlo.

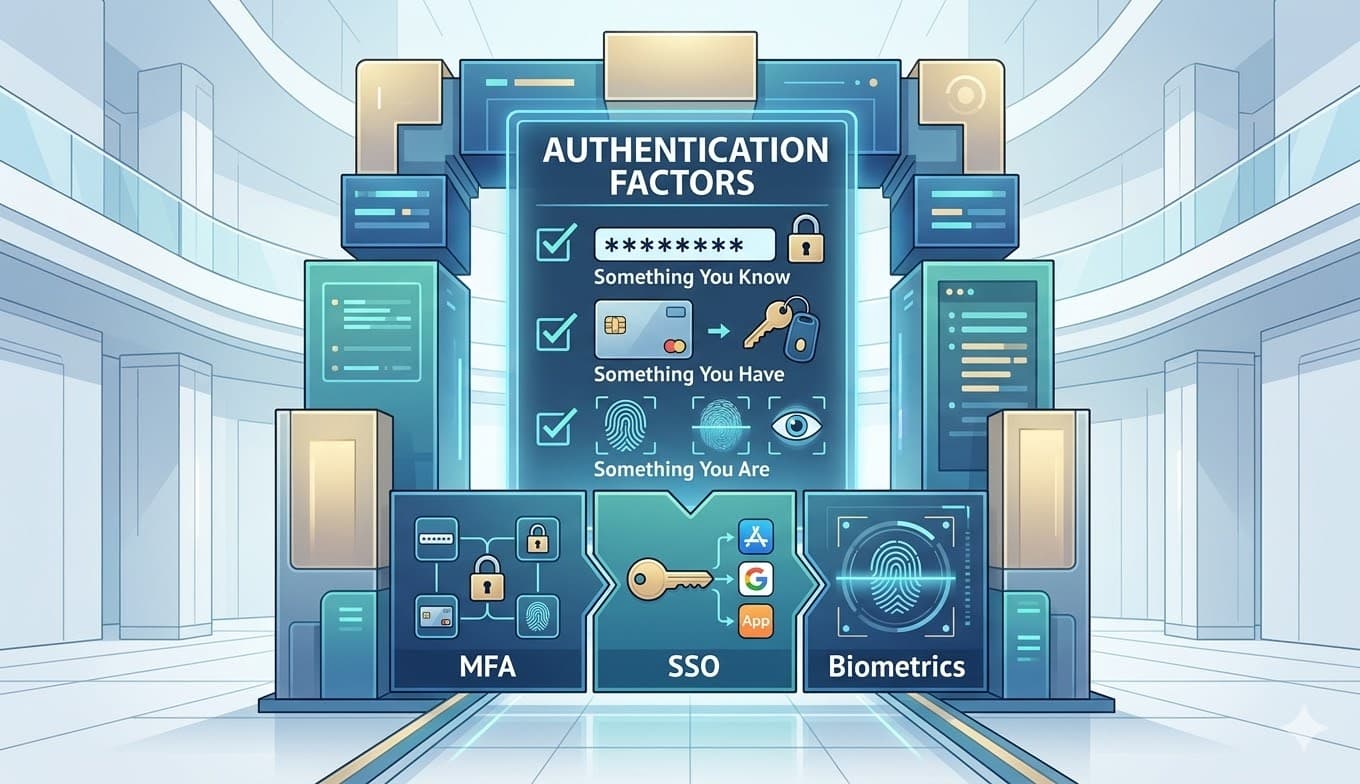

Tipos de Autenticación

Autenticación basada en algo que tienes

Aquí hablamos de objetos físicos. Tarjetas inteligentes (las que usas para entrar a edificios), tokens hardware (como los generadores de códigos) y certificados digitales. Son bastante seguros porque necesitas tener el objeto físicamente, lo que dificulta mucho las cosas para un atacante. Imagina intentar robarle la llave a alguien... ¡no es fácil!

Autenticación basada en algo que eres

Esto se basa en tus características únicas: huellas dactilares, reconocimiento facial (como tu móvil), escaneo de iris o incluso análisis de voz. Es bastante preciso, pero ojo: estos sistemas pueden ser vulnerables a ataques específicos y requieren un buen hardware. Además, la privacidad de esos datos biométricos es *importantísima*.

Autenticación basada en algo que sabes

El clásico: contraseñas, frases de contraseña y PINs. Son fáciles de implementar, pero también el eslabón más débil si no las gestionas bien (contraseñas débiles, reutilizadas...). ¡No uses "123456" como contraseña, por favor!

Técnicas Avanzadas de Autenticación

Autenticación Multifactorial (MFA)

La clave para una seguridad robusta. MFA combina varios tipos de autenticación. Por ejemplo: contraseña (lo que sabes) + token físico (lo que tienes) + reconocimiento facial (lo que eres). Es una capa extra de protección vital para sistemas críticos. Piensa en ello como tener varias cerraduras en tu puerta.

Autenticación de Factor Único (SFA)

Lo contrario de MFA: solo un método de verificación. Es más fácil, sí, pero mucho menos seguro. No lo uses para nada que se tome en serio.

Autenticación basada en contexto

Aquí la cosa se pone interesante. Este enfoque analiza el *contexto* de la solicitud: ¿dónde estás? (ubicación), ¿a qué hora es? (hora del día), ¿cómo te comportas normalmente? (patrones de uso). Si algo parece raro, el sistema puede reforzar la autenticación. Es como un portero que te conoce y sabe si estás actuando raro.

Implementación y Gestión

Poner en marcha un sistema de autenticación efectivo no es solo elegir un método. Hay que pensar en escalabilidad (¿qué pasa si tienes miles de usuarios?) y gestión de credenciales: políticas claras para contraseñas, caducidad, cambio y recuperación. ¡Y que nadie olvide su contraseña!

Políticas de Contraseñas

Olvídate de obligar a la gente a cambiar las contraseñas cada 30 días. Lo importante es que sean *largas* y *complejas*. Un sistema de gestión centralizada te ayuda a controlar todo esto.

Autenticación sin Contraseña

Cada vez más popular. Biometría, tokens sin conexión (como las llaves de casa), aplicaciones móviles con autenticación... Son cómodas y, bien implementadas, pueden ser muy seguras.

Desafíos y Consideraciones de Seguridad

Hay que protegerse contra el robo de credenciales (phishing, malware), ataques de denegación de servicio y, sobre todo, proteger la privacidad de los datos biométricos. Y no te olvides de cumplir con regulaciones como GDPR y CCPA.

Mejores Prácticas

Implementa MFA para sistemas críticos, mantén tus métodos de autenticación actualizados y haz auditorías regulares. Y lo más importante: ¡educa a tus usuarios! Que sepan por qué es importante seguir las políticas de autenticación.

Conclusión

El Dominio D5 es fundamental. Elegir la autenticación correcta puede ser la diferencia entre un sistema seguro y uno vulnerable a los ataques de hoy en día. ¡Así que piensa bien tus opciones!

¿Listo para pasar a una preparación CISSP estructurada?

Lecciones guiadas, práctica adaptativa y recursos por dominio conectados entre sí.

Ver planes y cursoContenido relacionado

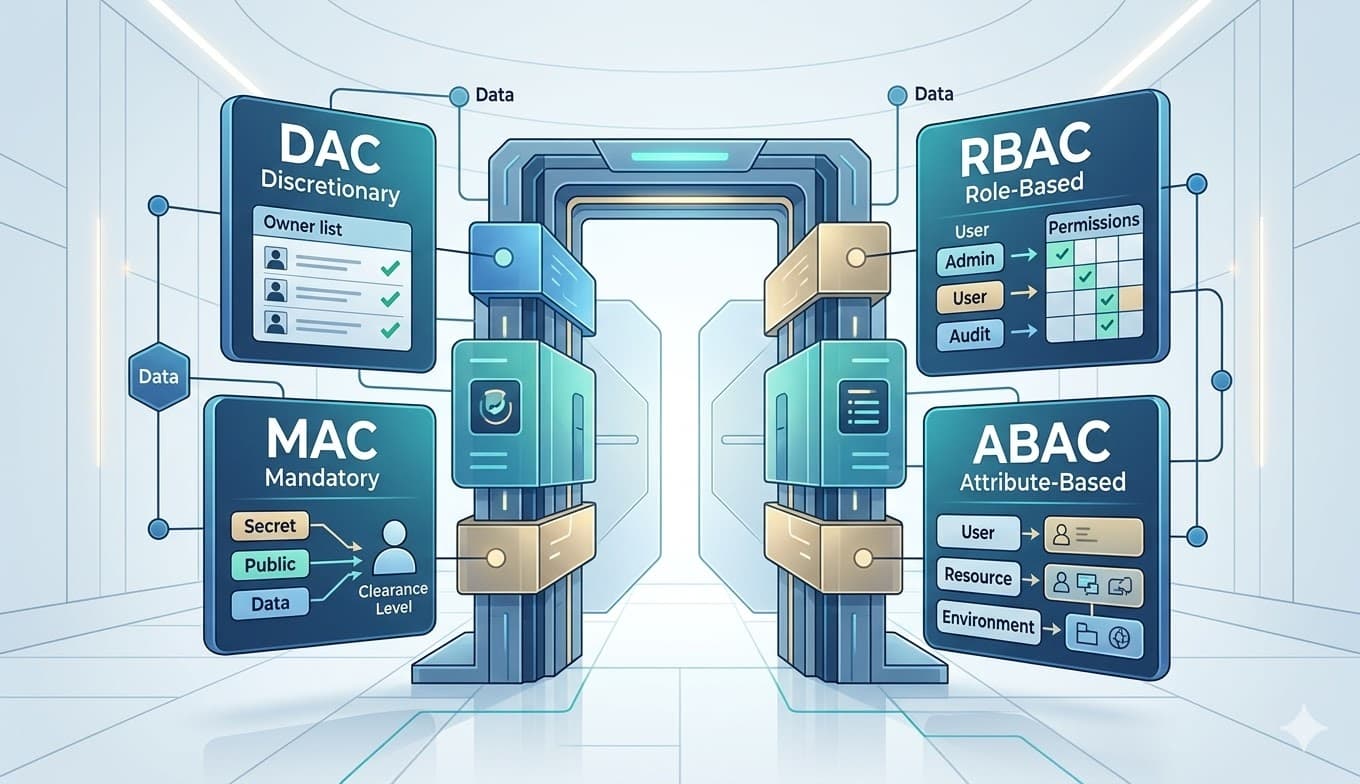

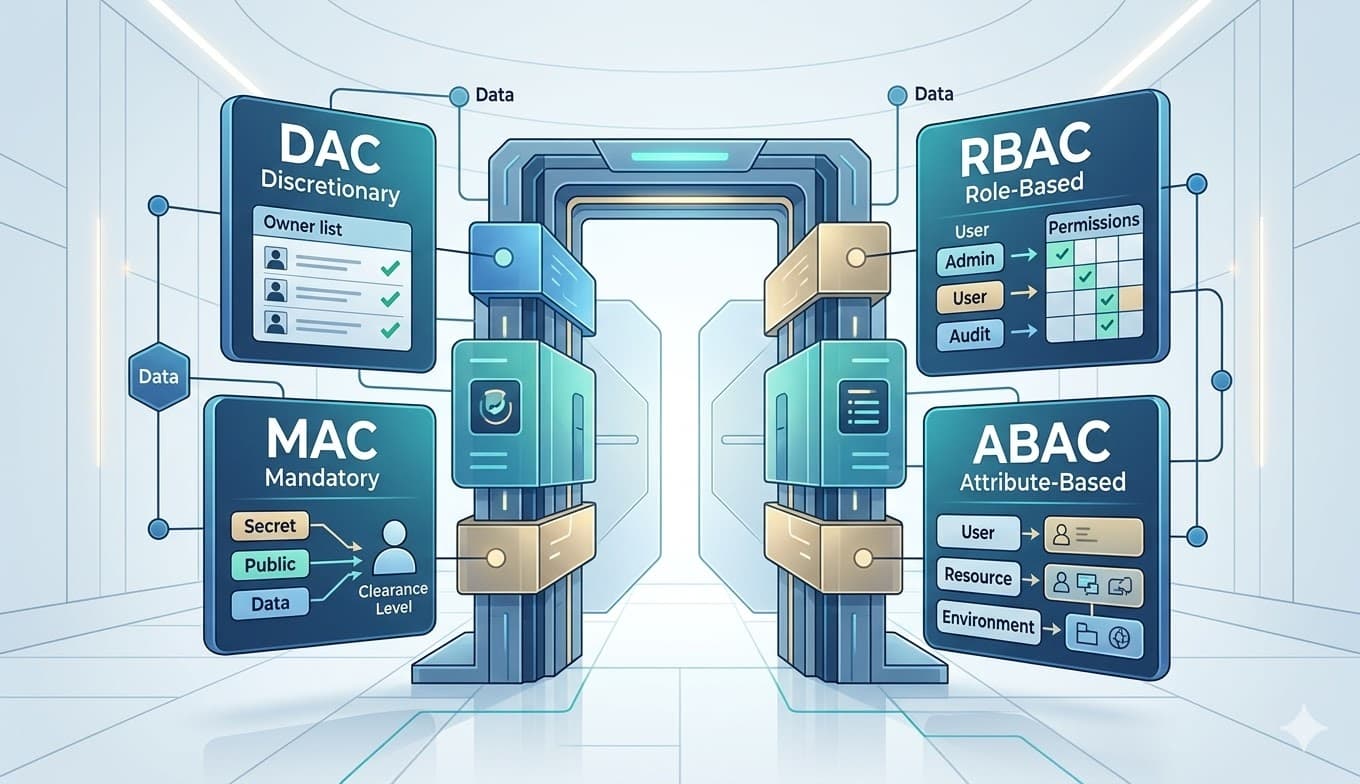

Gestión de Privilegios en Seguridad de la Información: Dominio D5 de CISSP

La gestión de privilegios es fundamental para proteger los activos de información y garantizar el control adecuado de acceso. Este análisis detalla las mejores prácticas y estrategias para implementar un sistema robusto de gestión de privilegios.

El modelo de control de acceso basado en roles (RBAC) es suficiente para proteger toda la infraestructura

Muchos profesionales de la seguridad creen que RBAC es la solución universal para el control de acceso, ignorando sus limitaciones y necesidad de complementos.

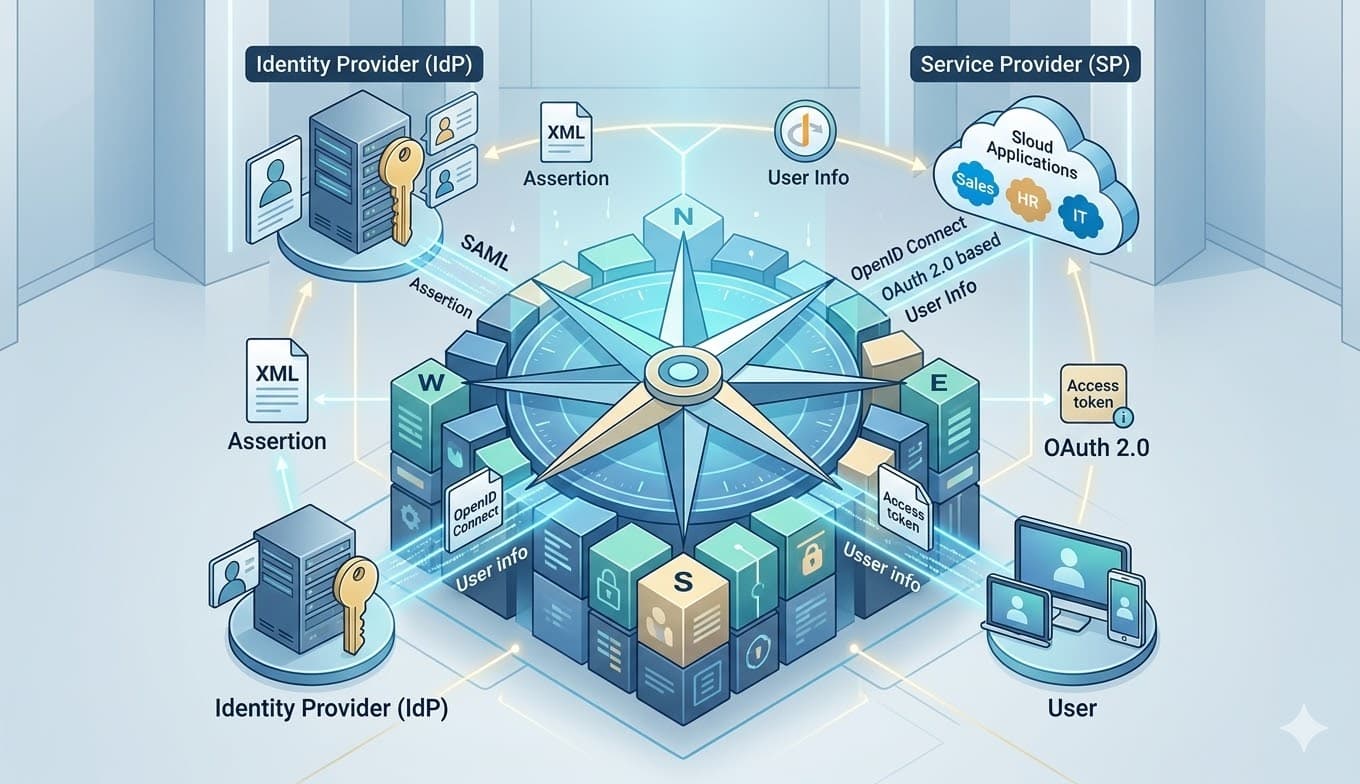

Federación y SSO: Claves para la Gestión de Identidades

Entiende cómo las soluciones de federación y Single Sign-On (SSO) mejoran la experiencia del usuario y fortalecen la seguridad en entornos empresariales.