Gestión del Ciclo de Vida de los Sistemas de Información

Comprender el ciclo de vida completo de los sistemas de información es fundamental para la seguridad de la información.

Puntos clave

- •Quédate con la idea central y el punto de confusión más común.

- •Relaciona el concepto con escenarios reales, no solo definiciones.

- •Usa este contenido como puente hacia lecciones y práctica guiada.

Gestión del Ciclo de Vida de los Sistemas de Información

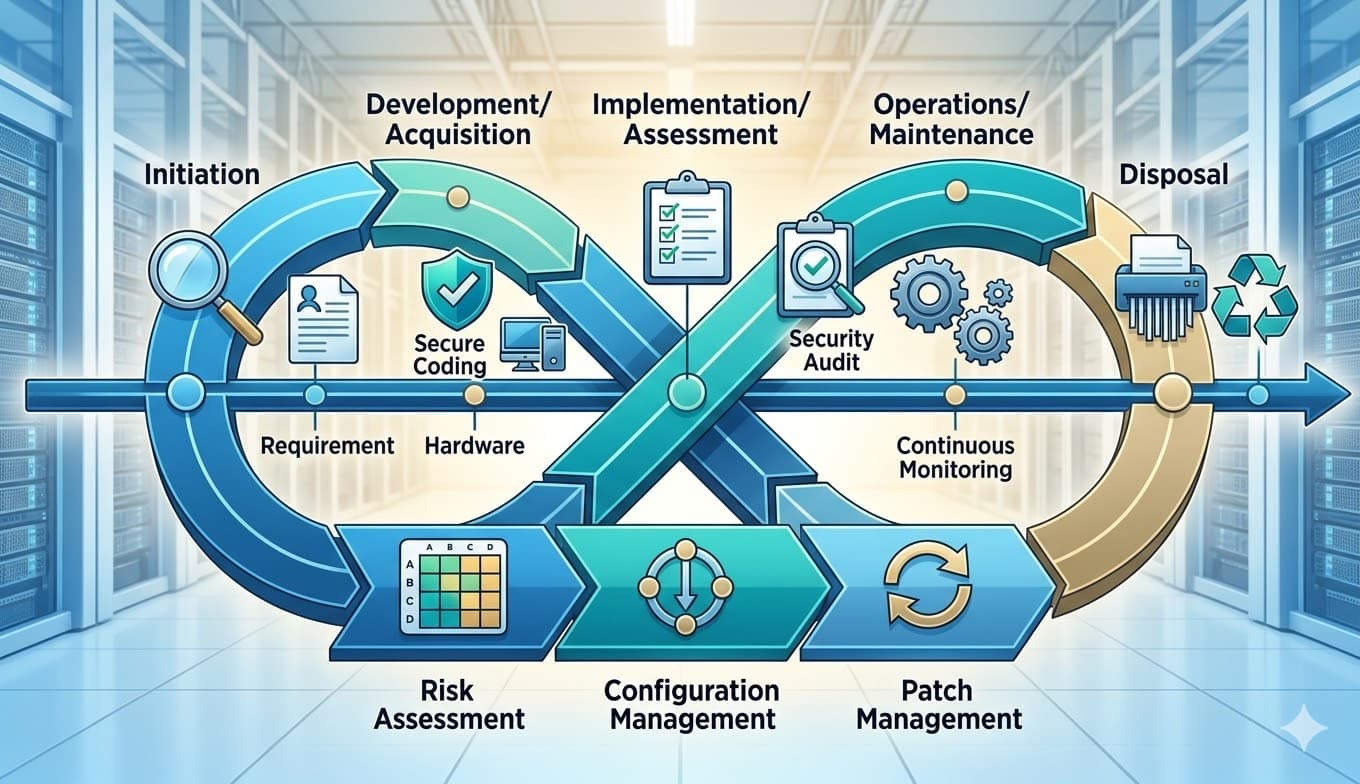

El ciclo de vida de un sistema de información es todo el camino, desde que se te ocurre la idea hasta que lo retiras del servicio. Como CISSP, necesitas pillar cómo meter controles de seguridad en cada etapa: desarrollo, mantenimiento, todo. Es como construir una casa; no puedes pensar en la seguridad *después* de que ya está levantada, ¿no?

En la fase de diseño, ¡seguridad desde el principio! (security by design). Piensa en los riesgos que pueden surgir, elige tecnologías seguras y define quién tiene acceso a qué. Si metes una vulnerabilidad al principio, te costará un ojo de la cara arreglarla después. Créeme, ya he visto cosas.

La gestión del ciclo de vida también significa estar ojo avizor con los cambios y actualizaciones. Cada modificación tiene que pasar por un filtro de seguridad: ¿afecta a algo? Y, por favor, lleva un registro detallado de todo lo que haces. Configuraciones, cambios... ¡todo! Así cumples con las auditorías y mantienes la integridad del sistema. Es como tener un diario de bitácora, pero para tu infraestructura.

¿Listo para pasar a una preparación CISSP estructurada?

Lecciones guiadas, práctica adaptativa y recursos por dominio conectados entre sí.

Ver planes y cursoContenido relacionado

Capacidades de Seguridad: Fundamentos Esenciales para CISSP

Comprender las capacidades de seguridad es fundamental para cualquier profesional de la ciberseguridad. Esta guía explica los conceptos clave que deben dominar los certificados CISSP.

Capacidades de Seguridad en CISSP: Protección y Defensa

Entender las capacidades de seguridad es fundamental para los profesionales de CISSP. Estas habilidades son clave para implementar controles efectivos y proteger los activos de información.

El modelo de seguridad de Bell y LaPadula es la solución mágica para todos los problemas de control de acceso

Muchos profesionales de la seguridad creen que el modelo Bell-LaPadula es la única solución válida para implementar control de acceso en sistemas sensibles.