El mito de la seguridad inalámbrica completamente segura

Muchas organizaciones creen que las redes inalámbricas pueden ser completamente seguras con la implementación de protocolos de cifrado estándar.

Puntos clave

- •Quédate con la idea central y el punto de confusión más común.

- •Relaciona el concepto con escenarios reales, no solo definiciones.

- •Usa este contenido como puente hacia lecciones y práctica guiada.

El mito

Hay una idea bastante extendida en seguridad informática que te quiere vender la moto de que si pones WPA3 o WPA2 en tu red inalámbrica, ¡zas!, ya está todo seguro. Muchos de nosotros, incluso los que nos creemos expertos, pensamos: "Tengo el cifrado bien puesto, así que mi red está a salvo".

La realidad

Pues no, amigo. Eso es un mito peligroso que te hace ignorar un montón de cosas. WPA3 es mejor que sus predecesores, sí, pero no te da el aprobado automático. Los atacantes son listos y pueden encontrar grietas: vulnerabilidades en los puntos de acceso, configuraciones chapuceras, contraseñas débiles (¡o incluso las que vienen por defecto y nunca cambias!), etc.

Además, las redes inalámbricas son más vulnerables que las cableadas por diseño. Son como una puerta abierta, ¿sabes? Aunque tengas cifrado, alguien puede colarse si la autenticación es floja o si los cacharros que tienes conectados no están bien protegidos. Y usar Wi-Fi abierto sin pensar es como dejar la puerta de tu casa abierta con un cartel que diga "entra y roba". Te interceptarán el tráfico y se llevarán tus datos sin problema.

La seguridad inalámbrica requiere una estrategia a tope: vigilando la red constantemente, actualizando el firmware (¡no lo dejes para mañana!), poniendo reglas estrictas sobre quién puede acceder y cómo, y diseñando la red para que el acceso a lo importante esté bien controlado. Piensa en capas de protección, como una cebolla: cuanto más capas, más difícil será para el atacante llegar al núcleo.

¿Listo para pasar a una preparación CISSP estructurada?

Lecciones guiadas, práctica adaptativa y recursos por dominio conectados entre sí.

Ver planes y cursoContenido relacionado

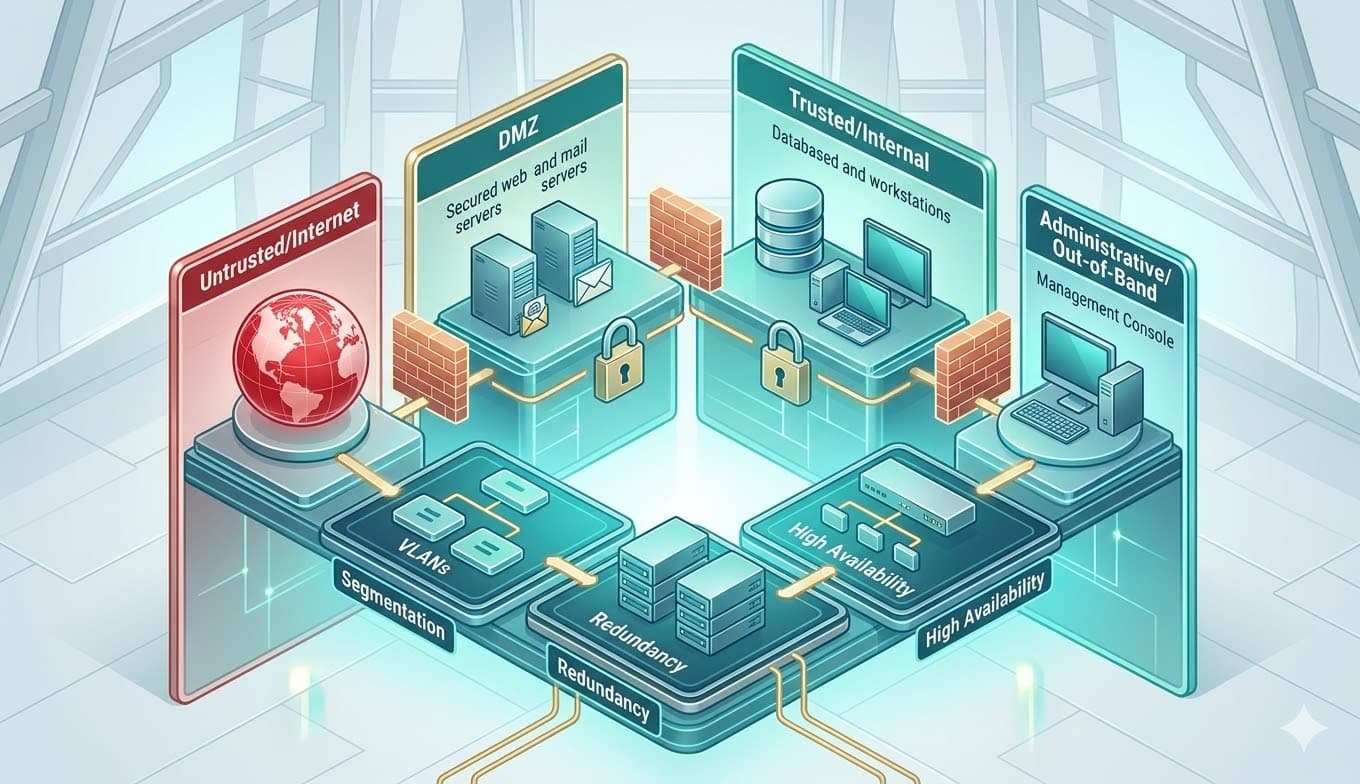

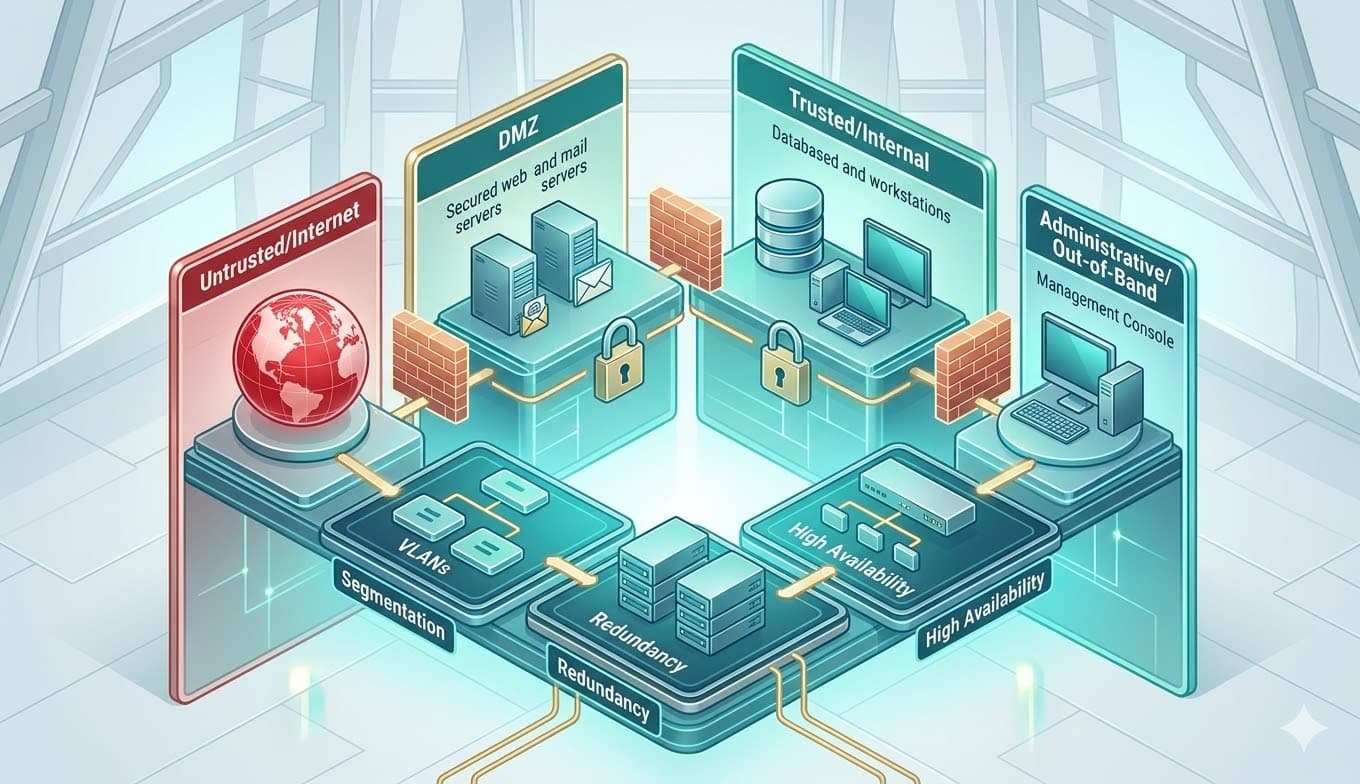

La segmentación de red es suficiente para proteger toda la infraestructura

Muchos profesionales de seguridad creen que implementar segmentación de red es suficiente para garantizar la protección completa de sus sistemas, pero esta creencia es un mito común que puede dejar vulnerables a las organizaciones.

Estrategia de Examen CISSP: Seguridad Inalámbrica

Consejos prácticos para prepararte eficazmente para las preguntas de seguridad inalámbrica en el examen CISSP

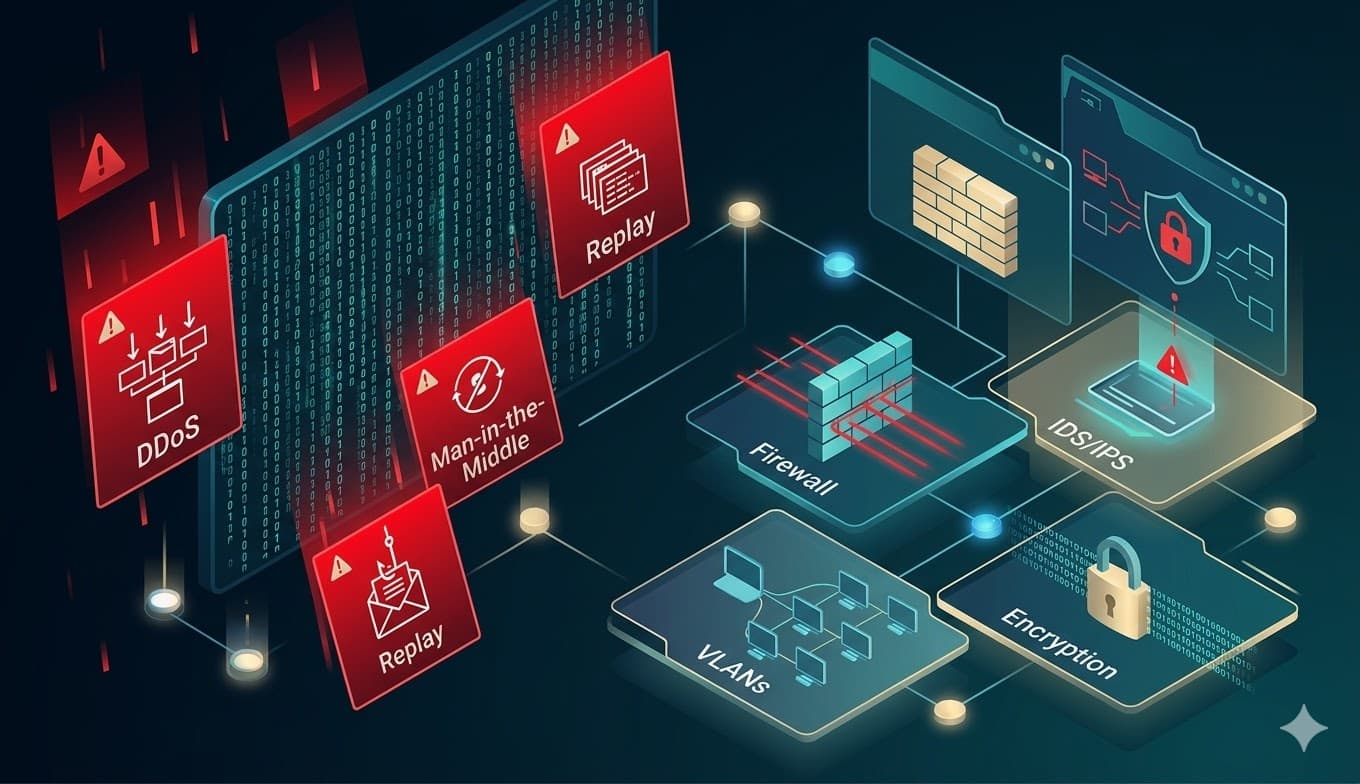

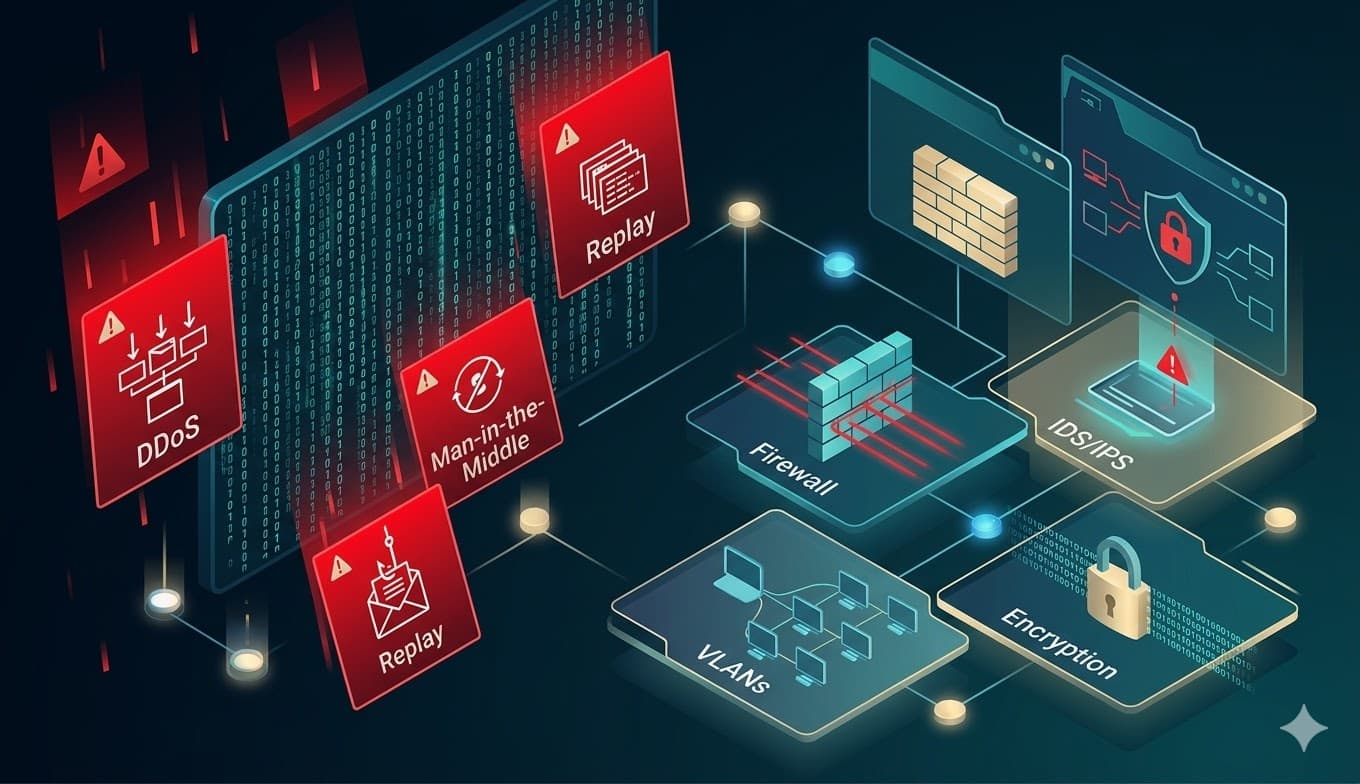

Modelo OSI y Seguridad: Protección en las Capas de Red

El Modelo OSI es fundamental para entender cómo se implementa la seguridad en redes de comunicación. Cada capa del modelo presenta diferentes riesgos y oportunidades de protección que los profesionales de seguridad deben considerar.