Checklist de las últimas dos semanas antes del examen CISSP

```html Preparación CISSP: Tu Plan de Ataque A ver, vamos al grano. El examen CISSP es una bestia. Pero con un buen plan, le das caza. Aquí te cuento cómo. Qué Temas Dominar (Y Dónde Centrarte) El CBK es extenso, ¿eh? Pero no todo tiene la misma importancia. * **Seguridad de la Información y Gestión de Riesgos (15%):** Aquí está la base. Políticas, marcos de referencia… La clave está en entender cómo encajan todo para proteger los activos. * **Activos de Seguridad y Gestión de Identidad (13%):** ¿Qué protegemos? Y, sobre todo, ¿quién tiene acceso a qué? Identidades, privilegios… Un clásico. * **Arquitectura e Ingeniería de Seguridad (13%):** Modelos de seguridad, diseño seguro… Esto es típico de examen. Espera preguntas sobre arquitecturas y cómo aplicar principios de seguridad en el diseño. * **Comunicación y Seguridad de la Red (13%):** Protocolos, cifrado… Ojo con las diferencias entre los protocolos y sus implicaciones de seguridad. * **Operaciones de Seguridad (13%):** Respuesta a incidentes, gestión de cambios… Cómo reaccionamos cuando las cosas van mal. * **Desarrollo Seguro de Software (13%):** SDLC, OWASP… La seguridad desde el principio. * **Seguridad Legal y Regulatoria, Cumplimiento y Ética (13%):** Leyes, regulaciones, ética profesional… Importante para entender el contexto legal de la seguridad. * **Gestión de Incidentes (11%):** Identificación, contención, erradicación… La fase de respuesta a incidentes. Cómo Practicar: Más Allá de Leer Leer el CBK es solo la mitad del trabajo. Necesitas practicar, y bien. * **Exámenes de Práctica:** Hazlos. Muchos. Analiza por qué te equivocas. No solo memorices la respuesta correcta, entiende el *porqué*. * **Preguntas Estilo CISSP:** Son largas. Con distracciones. Acostúmbrate a ellas. Lee la pregunta *completamente*. * **Simulacros:** Simula el examen real. Tiempo limitado, ambiente controlado… Así te preparas para la presión. * **Grupos de Estudio:** Discutir con otros te ayuda a ver las cosas desde diferentes perspectivas. Ajustes Finales: El Toque Maestro Ya casi estás listo, pero hay algunos detalles que pueden marcar la diferencia. * **Repasa tus Debilidades:** Identifica los temas que te cuestan más y dedícales tiempo extra. * **Mentalidad de Gestión:** El CISSP no es solo técnico. Es sobre gestión de riesgos, toma de decisiones… Piensa como un gerente de seguridad. * **Descansa:** La noche antes del examen, relájate. Duerme bien. Un cerebro descansado piensa mejor. * **El Día del Examen:** Lee las preguntas con calma. Elimina opciones obviamente incorrectas. Confía en tu preparación. ¡Tú puedes! ```

Puntos clave

- •Quédate con la idea central y el punto de confusión más común.

- •Relaciona el concepto con escenarios reales, no solo definiciones.

- •Usa este contenido como puente hacia lecciones y práctica guiada.

¡Oye! Dos semanas para el CISSP, ¿eh? Tranqui. Aquí tienes un checklist rápido para que no te rayes demasiado. La clave está en repasar lo ya estudiado, no aprender cosas nuevas. ¡Eso es un error garrafal!

Repaso General

- Revisa tus notas: Pásate por las que te hiciste mientras estudiabas. Son tu mejor aliado.

- Haz simulacros de examen: Lo más parecido posible a lo real. Analiza los resultados, no solo si has aprobado o suspendido. ¿Dónde te estás equivocando?

- Revisa tus puntos débiles: Identifícalos y repasa esos temas específicos. No te obsesiones con lo que ya sabes a la perfección.

- Domina el vocabulario: El CISSP usa términos muy específicos. Asegúrate de entenderlos bien, ¡te los preguntarán!

Foco en Áreas Específicas (Prioriza)

- Seguridad de la Información y Gestión de Riesgos: Esto es MUY importante. Prepárate para preguntas sobre marcos, políticas y cumplimiento normativo.

- Arquitectura de Seguridad y Modelos: Entiende los conceptos básicos, como defensa en profundidad. Ojo con las preguntas sobre diseño de sistemas seguros.

- Seguridad de Operaciones: Aquí entra la gestión de incidentes, continuidad del negocio... temas que suelen dar juego.

- Desarrollo Seguro de Software: Prepárate para preguntas sobre SDLC y las vulnerabilidades más comunes.

- Seguridad de Redes y Comunicaciones: TCP/IP, protocolos… lo básico.

- Gestión de Identidad y Acceso (IAM): Autenticación, autorización... ¡fundamental!

- Evaluación y Pruebas de Seguridad: Pentesting, análisis de vulnerabilidades... Esto es típico de examen.

- Seguridad Forense: No te obsesiones, pero repasa los conceptos básicos.

Últimos Días

- Descansa: El sueño es crucial. No te mates estudiando la noche antes.

- Relájate: Haz algo que disfrutes. Un paseo, ver una película...

- Revisa los conceptos clave: No intentes abarcar todo. Céntrate en lo esencial.

- Confía en ti: Has llegado hasta aquí, ¡tú puedes!

¡Mucha suerte el día del examen! Y recuerda: piensa como un gestor de seguridad, no como un técnico.

Qué vas a conseguir con esta guía

Esta guía está pensada para los que vais ya bastante avanzados en el CISSP. La idea es que la teoría empiece a darte para tomar decisiones, tanto en el examen como en la vida real. Un plan de estudio accionable, vamos.

- Objetivo: Que te sirva para aprobar.

- Para quién es: Para los que ya están a tope con el examen.

- Cómo usarla: Semanalmente, con preguntas y repasando lo que te ha fallado.

Estructura sugerida de estudio

- Lo básico: Entiende qué busca ISC2 y por qué. Fundamental.

- Ponte a prueba: Resuelve preguntas con contexto y decide rápido.

- Aprende de tus errores: No te quedes en la pregunta. Analiza el patrón.

- Repasa a menudo: Sesiones cortas, pero frecuentes. Así se queda todo mejor grabado.

Checklist de ejecución semanal

- Elige un dominio y subtema.

- Haz un bloque de preguntas con límite de tiempo. ¡Como en el examen!

- Anota los errores por tipo: ¿concepto, trampa, priorización?

- Revisa las respuestas pensando como un jefe de seguridad. Riesgos, prioridades...

Siguiente paso recomendado

Si quieres ver cómo todo esto se traduce en progreso real, prueba con práctica adaptativa. Identifica tus puntos débiles y haz un plan por dominio.

¿Listo para pasar a una preparación CISSP estructurada?

Lecciones guiadas, práctica adaptativa y recursos por dominio conectados entre sí.

Ver planes y cursoContenido relacionado

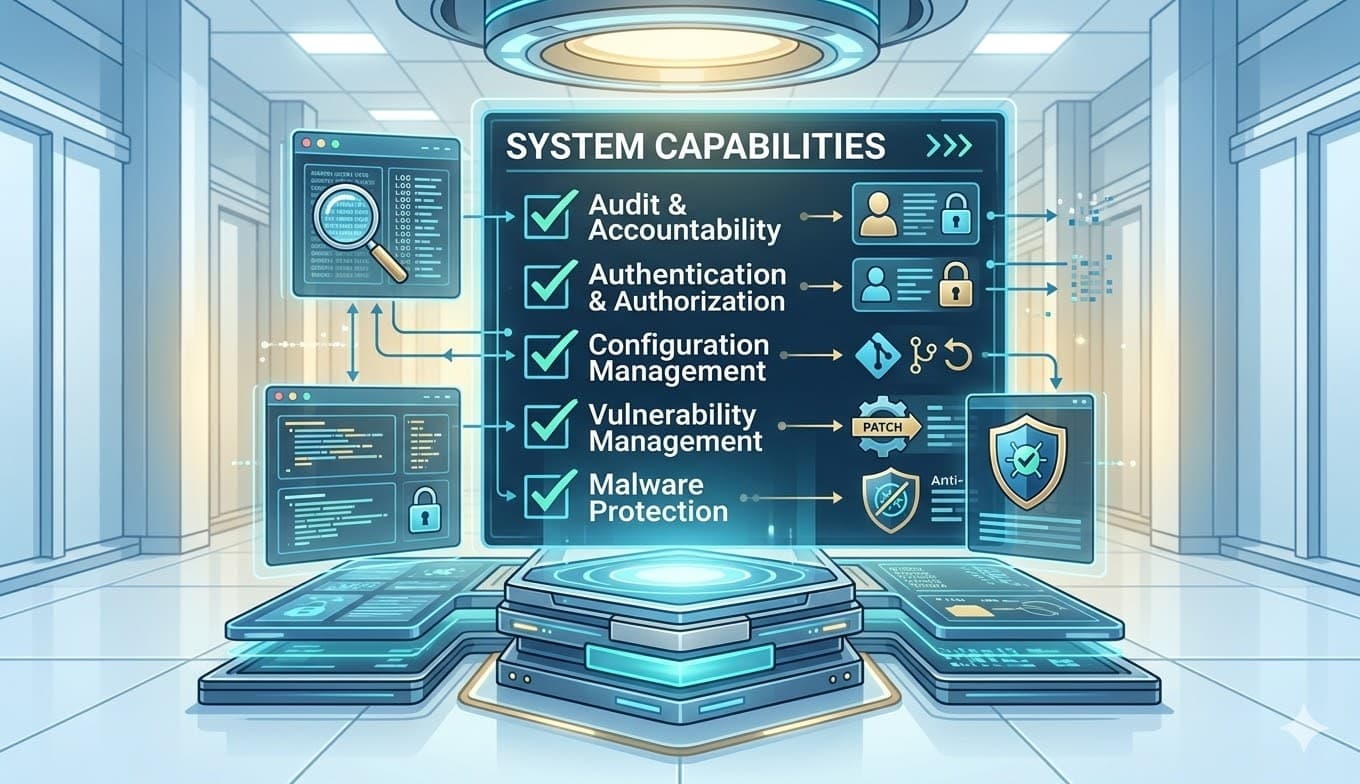

Estrategia de Examen CISSP: Capabilities de Seguridad

Estrategia práctica para preparar el examen CISSP sobre capabilities de seguridad en el dominio D3

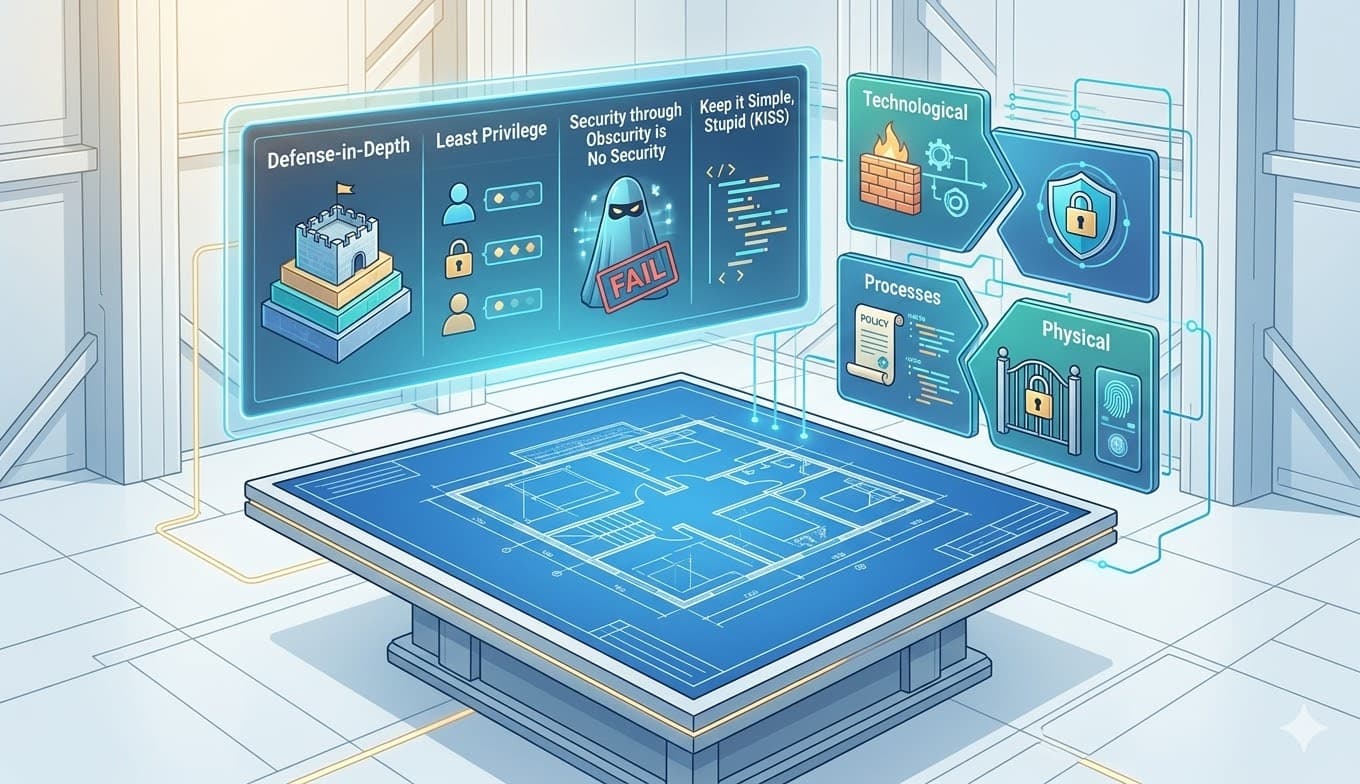

Estrategia de Examen CISSP: Principios de Diseño Seguro

Consejos prácticos para dominar los principios de diseño seguro en el examen CISSP

El modelo de seguridad de Bell y LaPadula es la solución mágica para todos los problemas de control de acceso

Muchos profesionales de la seguridad creen que el modelo Bell-LaPadula es la única solución válida para implementar control de acceso en sistemas sensibles.