Recuperación ante Desastres: Dominio D7 de CISSP

La recuperación ante desastres es un componente crítico de la seguridad de la información que garantiza la continuidad operativa ante eventos imprevistos. Este análisis profundo explora los fundamentos, estrategias y mejores prácticas del dominio D7 de la certificación CISSP.

Puntos clave

- •Quédate con la idea central y el punto de confusión más común.

- •Relaciona el concepto con escenarios reales, no solo definiciones.

- •Usa este contenido como puente hacia lecciones y práctica guiada.

Recuperación ante Desastres: Dominio D7 de CISSP

Recuperación ante Desastres: Dominio D7 de CISSP

El Dominio D7 del CISSP, "Recuperación ante Desastres", es vital. Se trata de tener los planes y procedimientos listos para restaurar tus sistemas y datos cuando algo sale mal. Piensa en ello como tu plan B, pero un plan B bien pensado y probado.

¿Por qué es importante esto?

En el mundo actual, una interrupción en tus servicios puede costarte un dineral, dañar tu reputación y meterte en problemas con las regulaciones. Un buen plan de recuperación ante desastres es tu red de seguridad, permitiéndote seguir funcionando incluso cuando todo se complica. Es como tener un extintor a mano, mejor prevenir que lamentar, ¿no?

Los Componentes Clave

Planificación: El Primer Paso

Empieza identificando qué es lo que más importa (tus activos críticos) y cómo una interrupción podría afectarlos. Piensa en todo: terremotos, ataques cibernéticos, errores humanos... ¡todo! El plan debe cubrirlo.

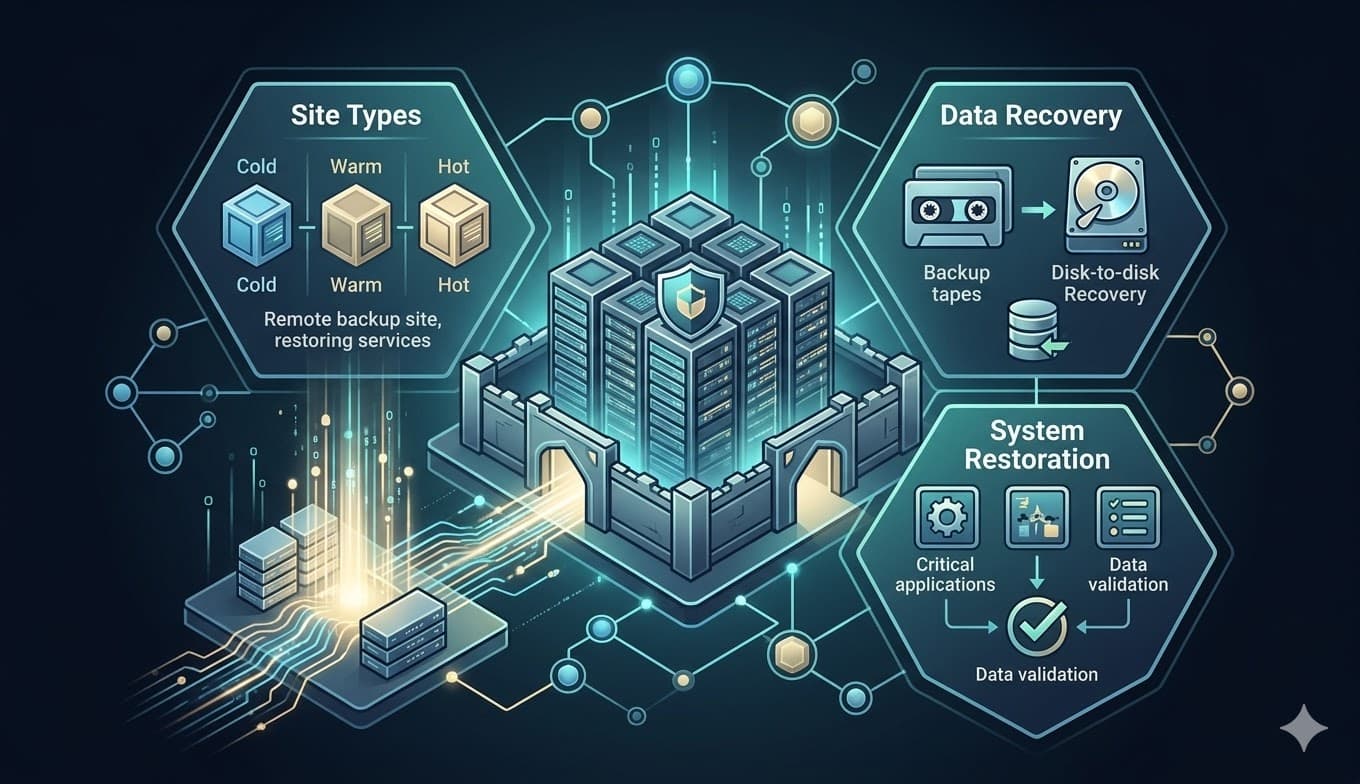

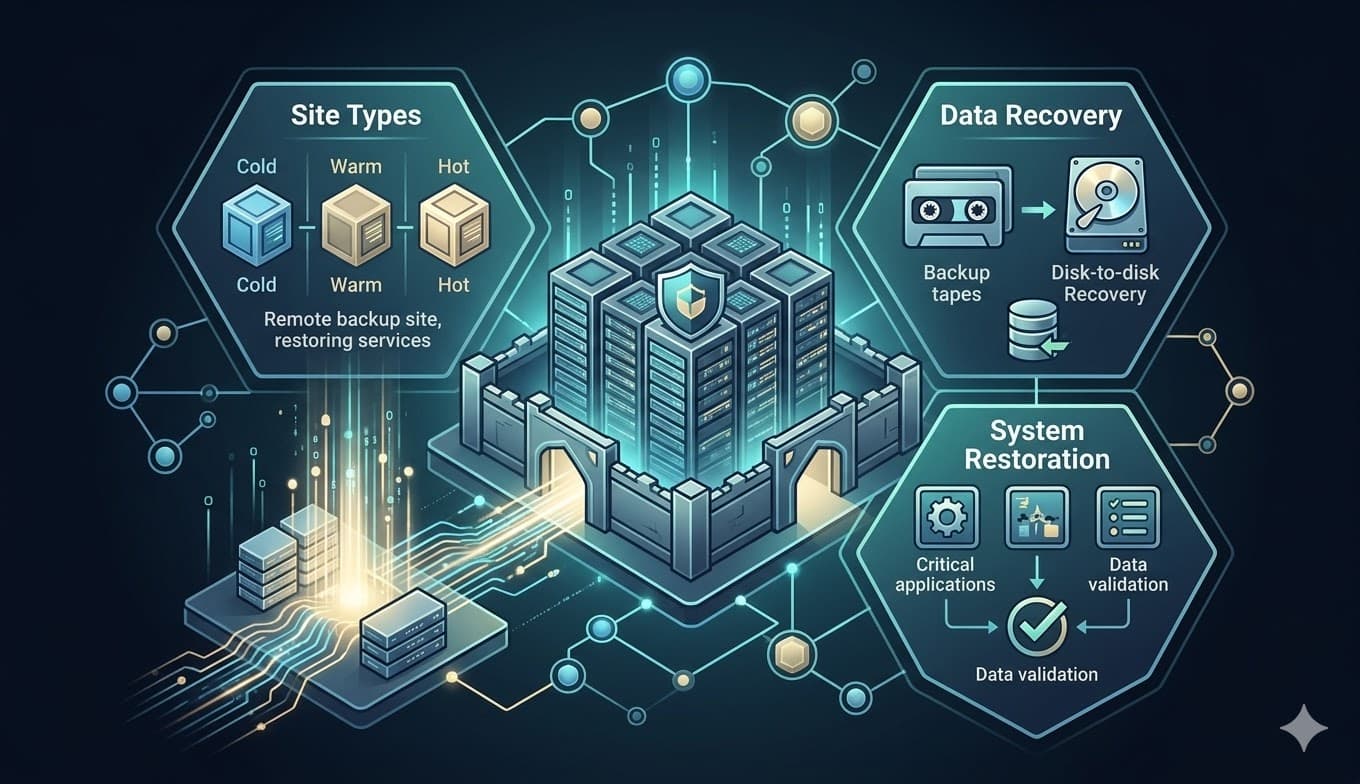

Tipos de Recuperación: ¿Qué necesitas restaurar?

Hay diferentes formas de abordar la recuperación:

- Recuperación de datos: Resucitar tus archivos y bases de datos. Lo básico, pero esencial.

- Recuperación de sistemas: Volver a poner en marcha todo el entorno tecnológico. Como un reinicio completo, pero controlado.

- Recuperación de aplicaciones: Restaurar apps específicas y todo lo que necesitan para funcionar. Para cuando no basta con el reinicio general.

Ubicaciones de Recuperación: ¿Dónde te vas a mover?

¿Dónde vas a operar cuando tu sitio principal no esté disponible?

- Centro de datos secundarios: Un sitio alternativo con infraestructura parecida. Como tener una oficina espejo.

- Centros de datos en la nube: Aprovechar los servicios del cloud. Escalable y flexible, pero con sus propios riesgos.

- Recuperación remota: Tu equipo trabaja desde cualquier lugar. Requiere buena gestión y seguridad, pero te da mucha libertad.

Procesos y Estrategias: El Plan en Acción

El Plan de Recuperación ante Desastres (DRP): Tu Guía

Un buen DRP debe incluir:

- Identificar qué es vital y de qué depende.

- Analizar los riesgos: ¿qué podría salir mal y cómo nos afectaría?

- Establecer RTO (Tiempo de Recuperación Objetivo) y RPO (Punto de Recuperación Objetivo). ¿Cuánto tiempo puedes estar sin funcionar? ¿Cuánta pérdida de datos estás dispuesto a aceptar?

- Definir quién hace qué. ¡Claridad es clave!

- Procedimientos detallados para cada escenario posible. Piensa en "si esto pasa, entonces haz esto".

- Comunicación: ¿cómo vas a avisar a todos?

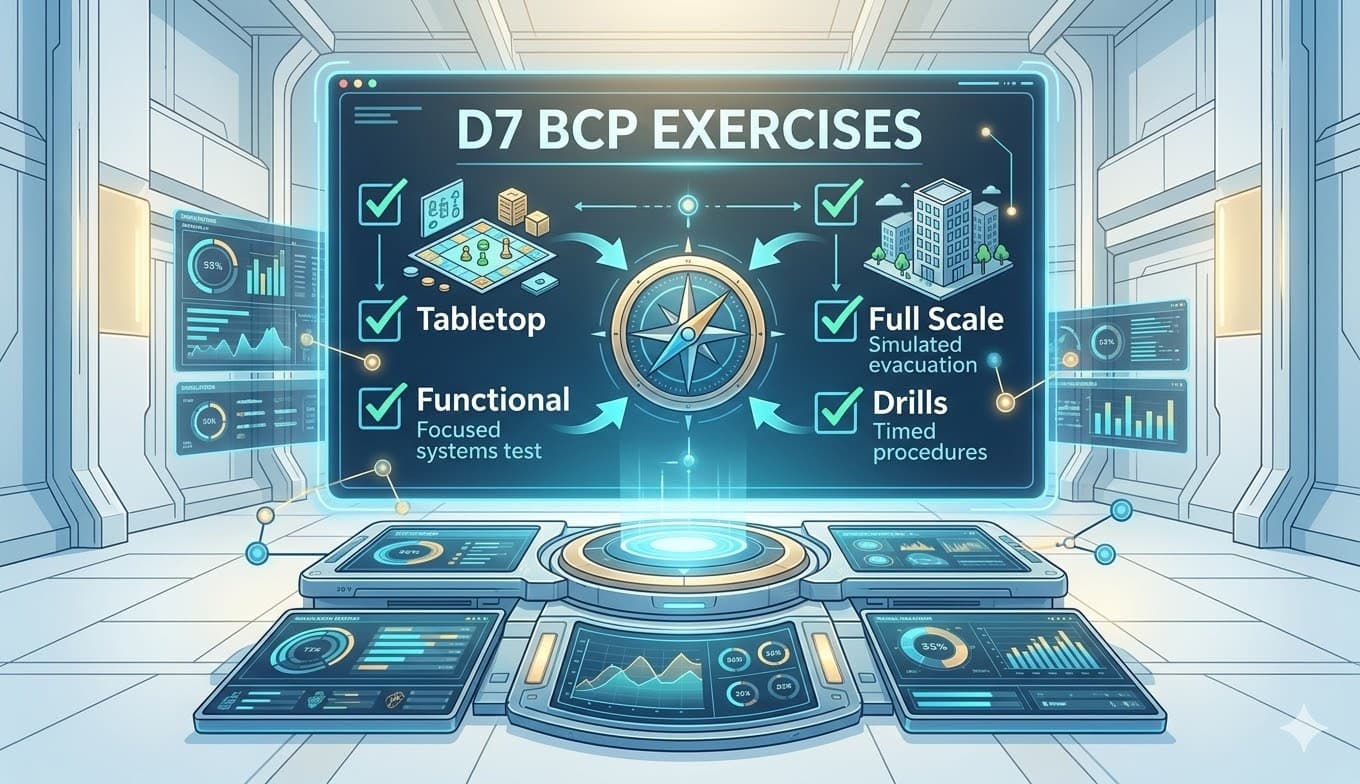

Pruebas y Mantenimiento: Asegúrate de que Funciona

No sirve de nada tener un plan si no sabes si funciona. Pruebalo regularmente:

- Pruebas de escritorio: Revisar el plan en una reunión. Lo más sencillo, pero útil para detectar errores obvios.

- Pruebas de simulación: Ejecutar partes del plan en un entorno controlado. Como una prueba piloto.

- Pruebas de recuperación completa: Poner el plan en marcha con recursos reales. La prueba definitiva, pero requiere planificación y coordinación.

Seguridad: No Olvidar la Protección

La seguridad es crucial durante la recuperación. Asegúrate de:

- Proteger los datos mientras se restauran.

- Controlar quién tiene acceso a los sistemas de recuperación.

- Mantener la seguridad en los entornos alternativos.

- Verificar que los datos restaurados son correctos e íntegros. ¡No quieres recuperar datos corruptos!

Buenas Prácticas: Hazlo Bien

Para que tu plan sea efectivo:

- Integra el DRP con tus planes de continuidad del negocio. Es parte de un todo mayor.

- Actualiza el plan regularmente a medida que cambia tu infraestructura. Un plan obsoleto es inútil.

- Capacita a tu personal sobre el plan y sus roles. Que sepan qué hacer cuando llegue el momento.

- Documenta todo de forma clara y accesible. Que sea fácil de entender para todos.

- Coordina con tus proveedores y terceros. Ellos también pueden ser cruciales en la recuperación.

¿Qué Implica Esto para el CISSP?

Dominar el D7 es fundamental si quieres demostrar que sabes gestionar la continuidad operativa. Es esencial para:

- Proteger tus activos más valiosos.

- Cumplir con las regulaciones.

- Minimizar el tiempo de inactividad y sus costos.

- Mantener la confianza de tus clientes y stakeholders.

En resumen, entender el D7 te permite crear estrategias robustas que protegen tanto tus sistemas como tu negocio en situaciones adversas. En el entorno empresarial actual, la capacidad de recuperarte rápidamente es una ventaja competitiva clave.

¿Listo para pasar a una preparación CISSP estructurada?

Lecciones guiadas, práctica adaptativa y recursos por dominio conectados entre sí.

Ver planes y cursoContenido relacionado

Planificación de Recuperación ante Desastres: Claves para la Resiliencia

La recuperación ante desastres es fundamental para garantizar la continuidad del negocio y proteger los activos críticos.

El mito del plan de recuperación ante desastres perfecto

Muchos profesionales de la seguridad creen que un plan de recuperación ante desastres debe ser perfecto y completo desde el principio. Esta creencia es un mito que puede llevar a decisiones erróneas en la preparación para emergencias.

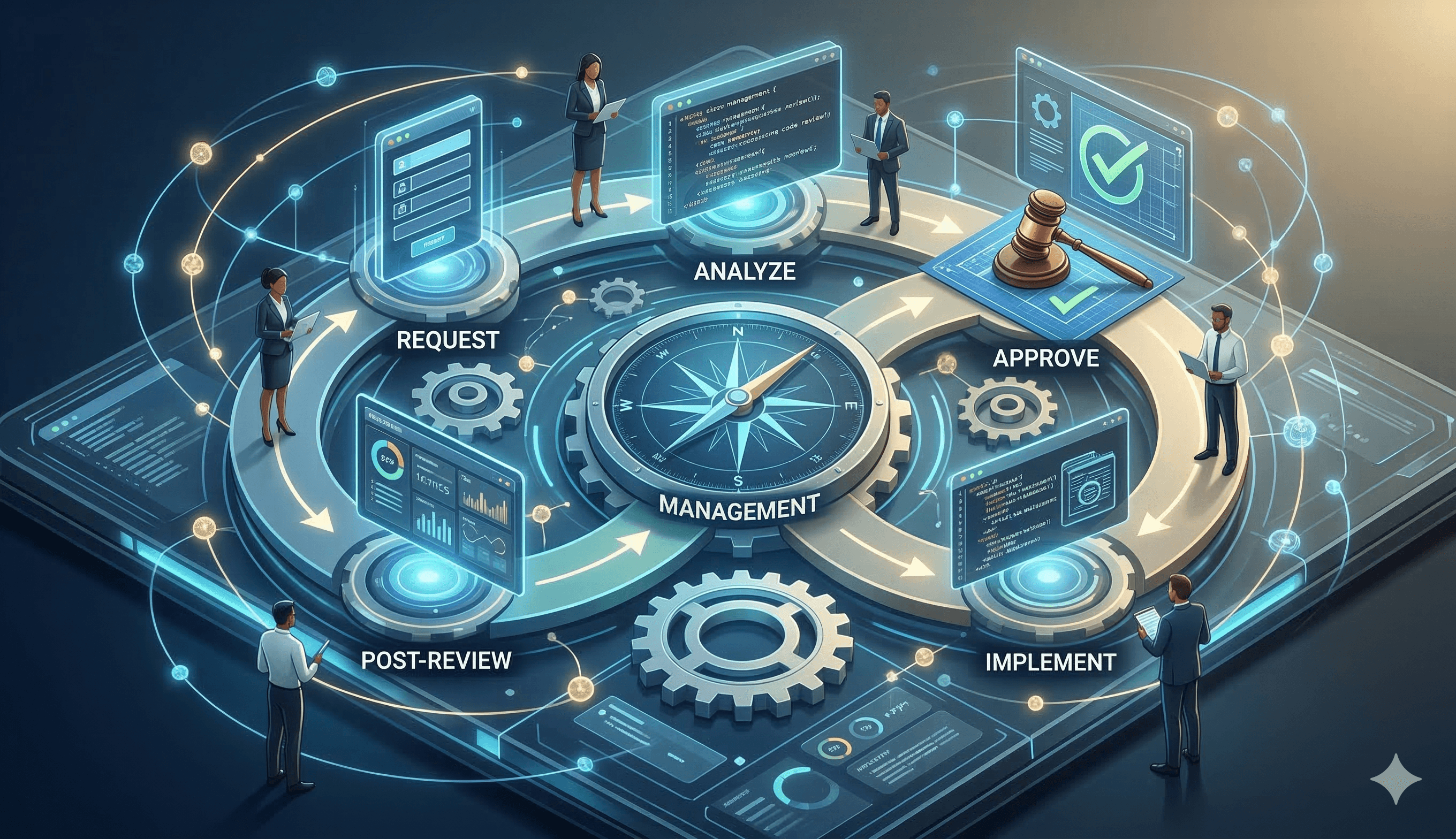

Gestión de Cambios en Seguridad de la Información: Dominio D7 de CISSP

El dominio D7 de la certificación CISSP, Gestión de Cambios, es fundamental para mantener la integridad y seguridad de los sistemas de información. Este análisis detallado explora sus componentes clave y su importancia en la implementación de controles de seguridad efectivos.