Ataques de Red: Dominio D4 de CISSP

Profundización en los tipos, técnicas y estrategias de defensa contra ataques de red en el contexto de la certificación CISSP

Puntos clave

- •Quédate con la idea central y el punto de confusión más común.

- •Relaciona el concepto con escenarios reales, no solo definiciones.

- •Usa este contenido como puente hacia lecciones y práctica guiada.

Ataques de Red: Dominio D4 de CISSP

Ataques de Red: Dominio D4 de CISSP

El Dominio D4 del CISSP, "Ataques de Red", es clave para entender cómo los atacantes intentan tumbar tus sistemas, robar datos o simplemente causar caos. No se trata solo de saber qué ataques existen, sino también cómo defenderte y mitigar el daño. Es un dominio con bastante peso en el examen, así que presta atención.

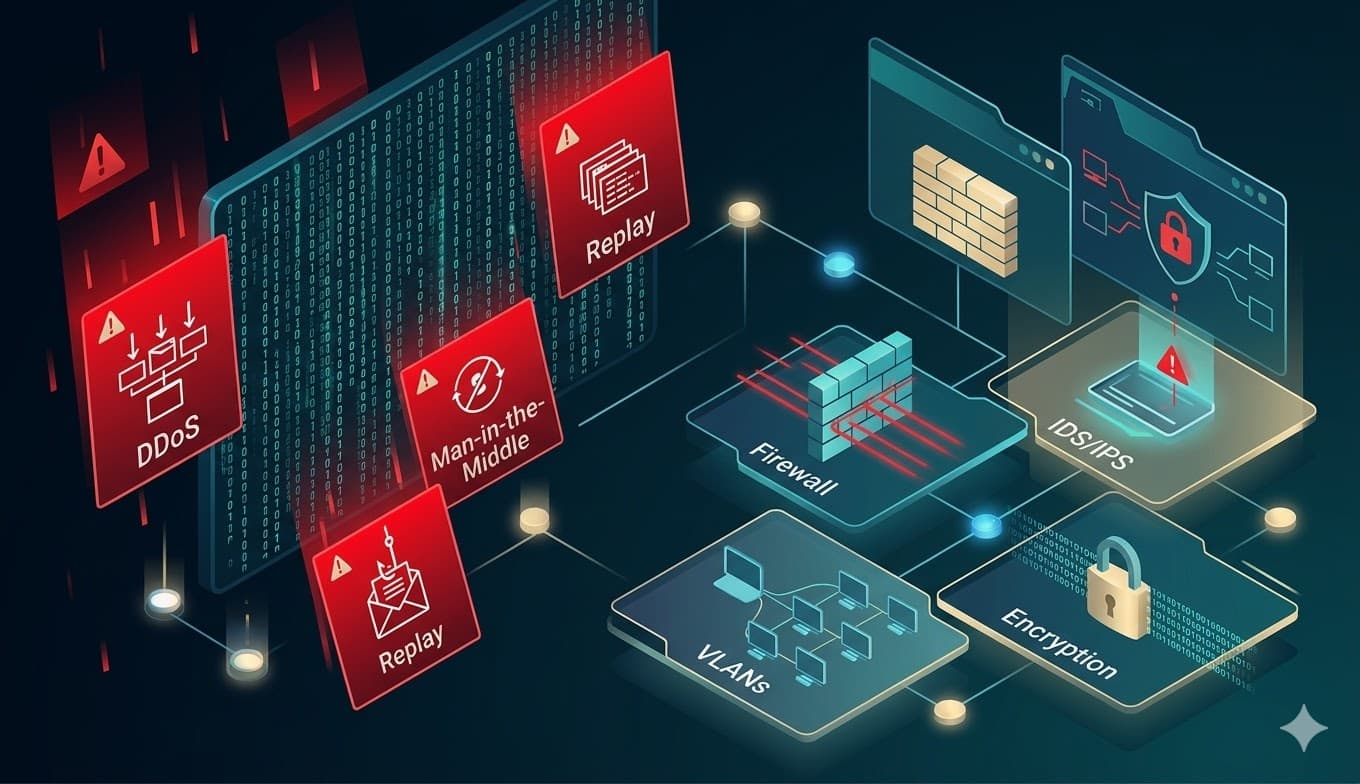

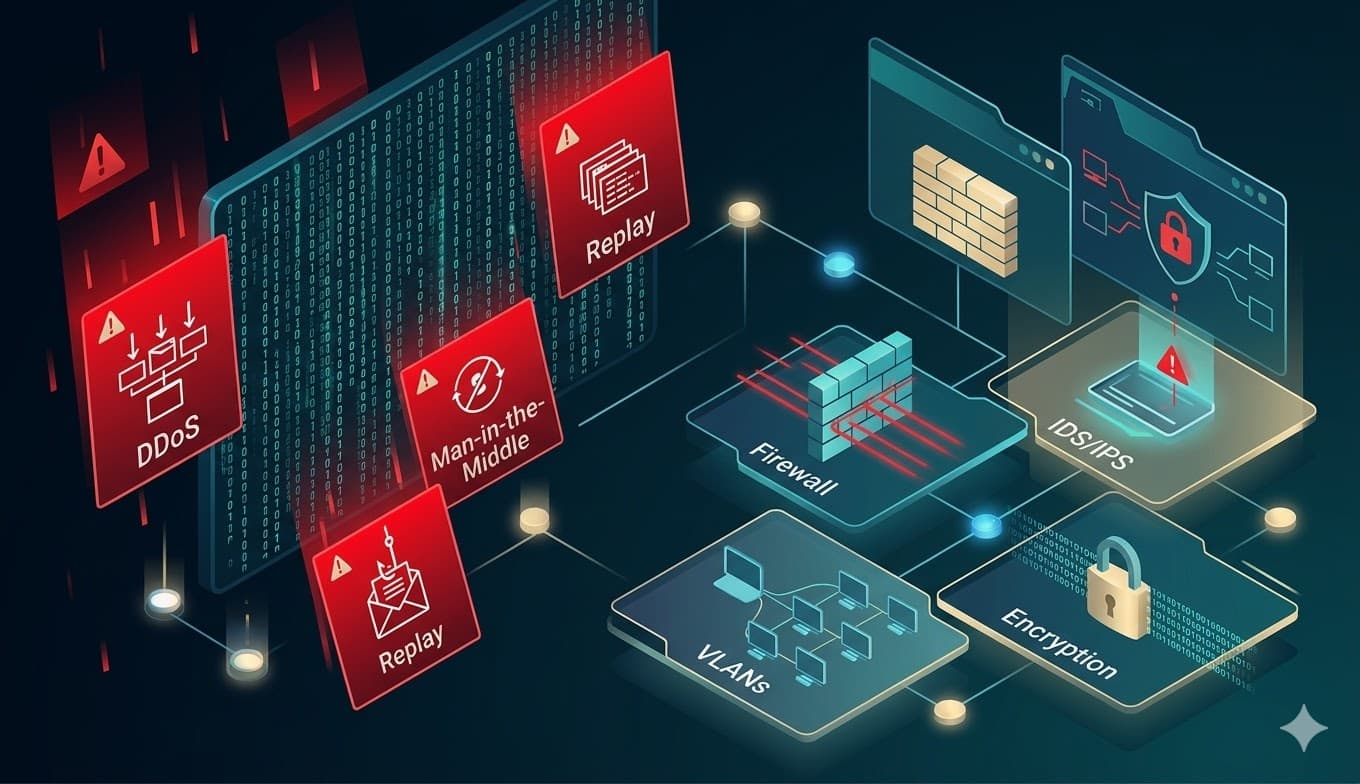

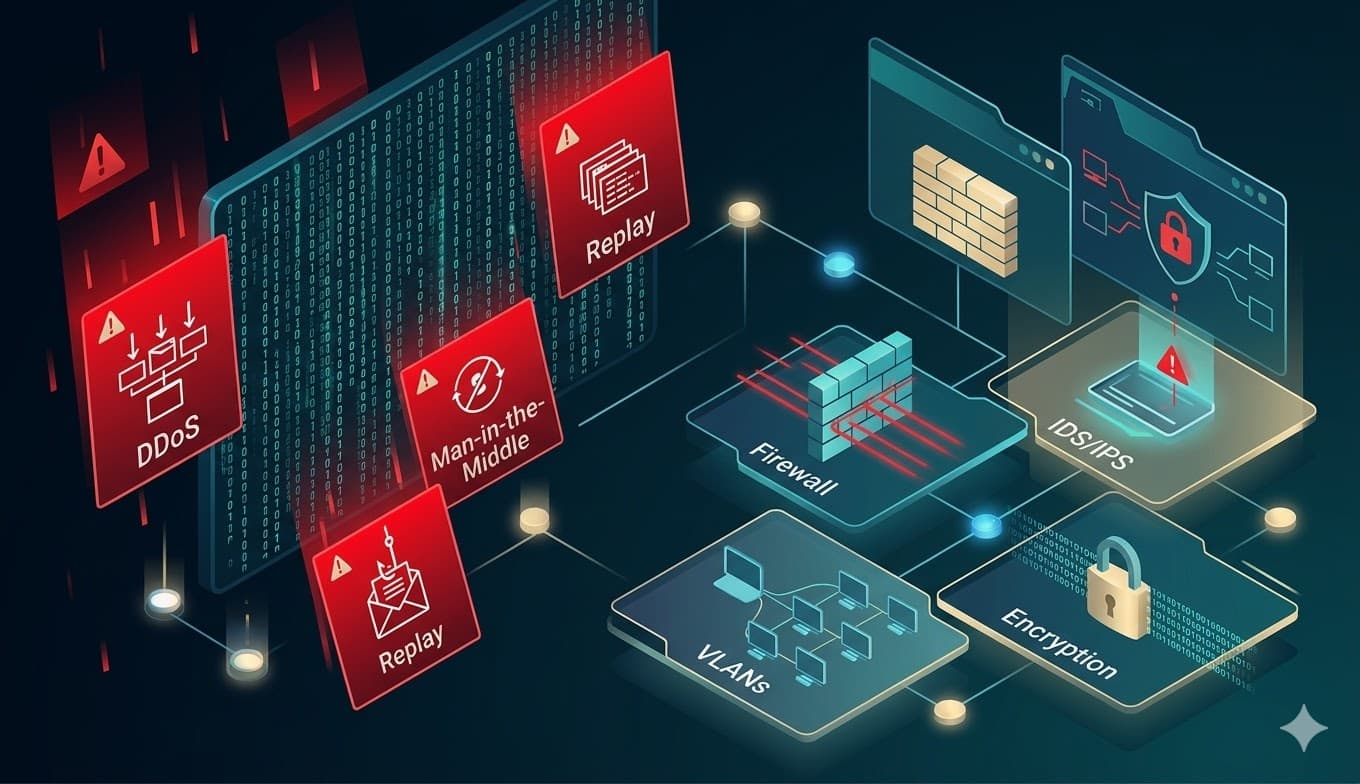

Tipos Principales de Ataques de Red

Ataques Pasivos

Estos ataques son como espías: observan sin intervenir directamente. El más común es el sniffing, donde capturan paquetes de datos para pillar información valiosa: contraseñas, números de tarjeta… ¡Peligroso! Especialmente en redes que no usan cifrado. Piensa, si no estás usando HTTPS, cualquiera puede espiar tu tráfico.

Ataques Activos

Aquí ya entramos en terreno más hostil. Estos ataques modifican o interrumpen el tráfico de red:

- Ataques de denegación de servicio (DoS): Saturen tus recursos hasta que el sistema se quede sin aliento y deje de responder.

- Ataques de denegación de servicio distribuidos (DDoS): Lo mismo que el DoS, pero con un ejército de ordenadores atacando a la vez. ¡Mucho más potente!

- Ataques de intermediario (MITM): Se colocan entre dos partes comunicándose para interceptar y manipular la información. Como un cartero que cambia las cartas.

- Ataques de reenvío (Replay Attacks): Capturan paquetes válidos y los vuelven a enviar para engañar al sistema. Es como usar la misma llave varias veces para entrar sin permiso.

Técnicas Avanzadas de Ataques

Ataques de Ingeniería Social

Estos ataques son más astutos que técnicos. Apelan a la psicología humana para engañarte:

- Phishing: Correos electrónicos falsos que te llevan a páginas peligrosas para robar tus datos. ¡Cuidado con los enlaces sospechosos!

- Man-in-the-middle attacks: Una forma de MITM que se aprovecha de la confianza del usuario.

- ARP spoofing: Redirigen el tráfico de red para interceptarlo. Es como cambiar las etiquetas de las calles.

Ataques de Redes Inalámbricas

Con el auge del Wi-Fi, proteger estas redes es vital:

- Captura de paquetes en redes sin protección. ¡No uses redes Wi-Fi públicas para cosas importantes!

- Ataques de fuerza bruta contra WEP/WPA. Si usas WEP, ¡estás en serios problemas!

- Evasión de firewall aprovechando configuraciones incorrectas. Un firewall mal configurado es como una puerta entreabierta.

Estrategias de Defensa y Mitigación

Implementación de Seguridad en Red

La defensa debe ser multicapa:

- Firewalls e IDS: Son tus primeros defensores, analizando el tráfico y buscando comportamientos extraños.

- Cifrado de datos en tránsito: Usa TLS/SSL para que, aunque alguien intercepte el tráfico, no pueda leerlo.

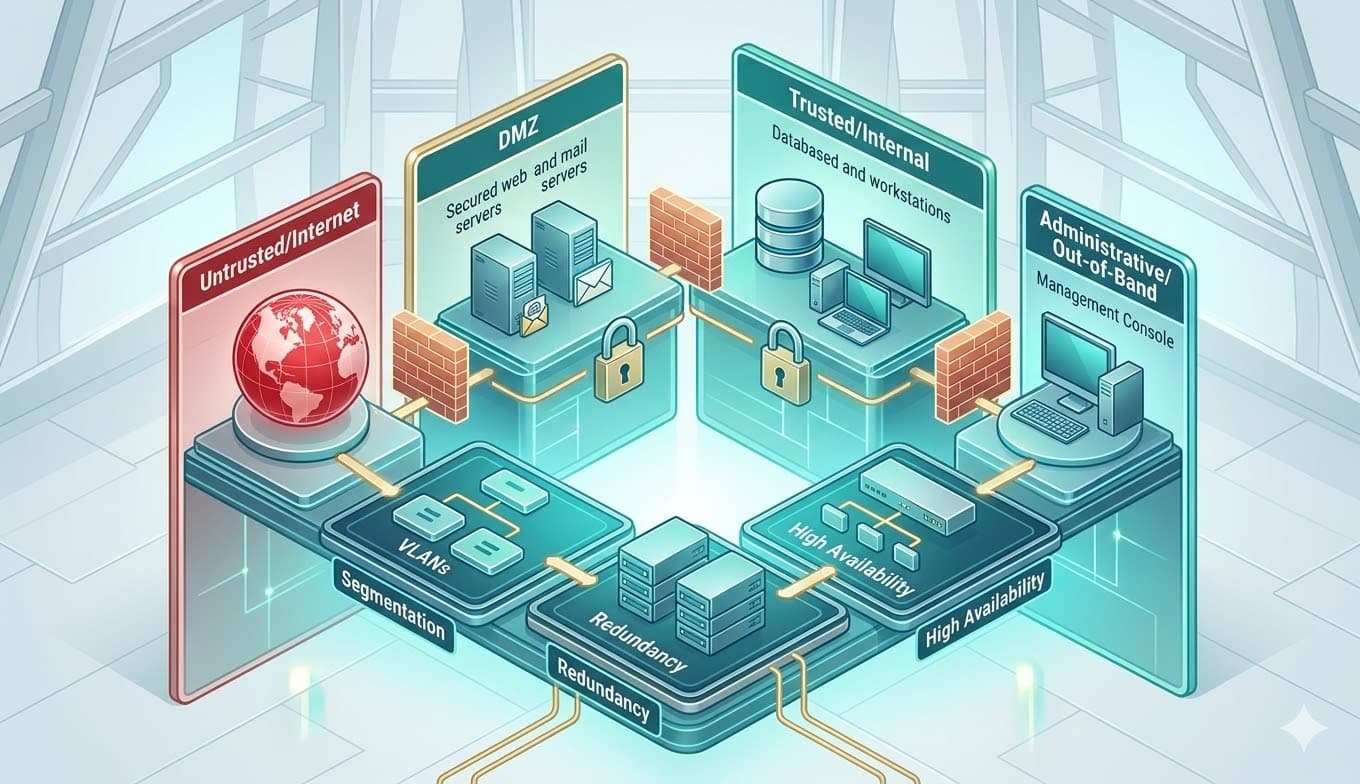

- Segmentación de red: Divide tu red en zonas para que, si un atacante entra, no pueda acceder a todo.

Monitoreo y Detección Proactiva

No esperes a que ocurra algo malo. Monitoriza tu red constantemente:

- SIEM: Centraliza y analiza los logs de seguridad para detectar patrones sospechosos.

- Pruebas de penetración: Simula ataques para encontrar vulnerabilidades antes de que lo hagan los malos.

- Supervisión del tráfico de red: Busca anomalías en el flujo de datos.

Consideraciones de Seguridad en la Arquitectura

Diseña tus sistemas pensando en la seguridad:

- Autenticación y autorización robustas: Usa autenticación multifactor para dificultar el acceso no autorizado.

- Actualizaciones y parches de seguridad: Mantén tus sistemas al día con las últimas correcciones.

- Políticas de seguridad claras: Documenta tus reglas y asegúrate de que todos las sigan. NIST 800-53 es un buen punto de partida.

- Capacitación del personal: Educa a tus usuarios sobre los riesgos y las buenas prácticas de seguridad. ¡El eslabón más débil suele ser el humano!

Impacto en la Certificación CISSP

Este dominio es importante para el examen:

- Representa entre un 15-20% de las preguntas del CISSP.

- Necesitas entender los mecanismos técnicos y cómo defenderte de ellos.

- Es fundamental para diseñar y mantener sistemas seguros.

En resumen, comprender los ataques de red es crucial para cualquier profesional de seguridad. Son una amenaza constante y requieren una defensa sólida.

¿Listo para pasar a una preparación CISSP estructurada?

Lecciones guiadas, práctica adaptativa y recursos por dominio conectados entre sí.

Ver planes y cursoContenido relacionado

Modelo OSI y Seguridad: Protección en las Capas de Red

El Modelo OSI es fundamental para entender cómo se implementa la seguridad en redes de comunicación. Cada capa del modelo presenta diferentes riesgos y oportunidades de protección que los profesionales de seguridad deben considerar.

Estrategia de Examen CISSP: Seguridad Inalámbrica

Consejos prácticos para prepararte eficazmente para las preguntas de seguridad inalámbrica en el examen CISSP

La segmentación de red es suficiente para proteger toda la infraestructura

Muchos profesionales de seguridad creen que implementar segmentación de red es suficiente para garantizar la protección completa de sus sistemas, pero esta creencia es un mito común que puede dejar vulnerables a las organizaciones.